近年、IT企業やSaaS企業のWebサイトを見ると、「ISO/IEC 27001認証取得」「SOC2レポート取得」といった記載が前面に出されるケースが増えています。一方で認証取得企業でもセキュリティ事故は発生しうるため、これらは「安全性の保証」なのか「市場参入の条件」なのか、本記事では制度・企業行動・市場構造の3視点から整理します。

情報セキュリティ認証の制度的目的

ISO27001・SOC2は何を目指した制度か

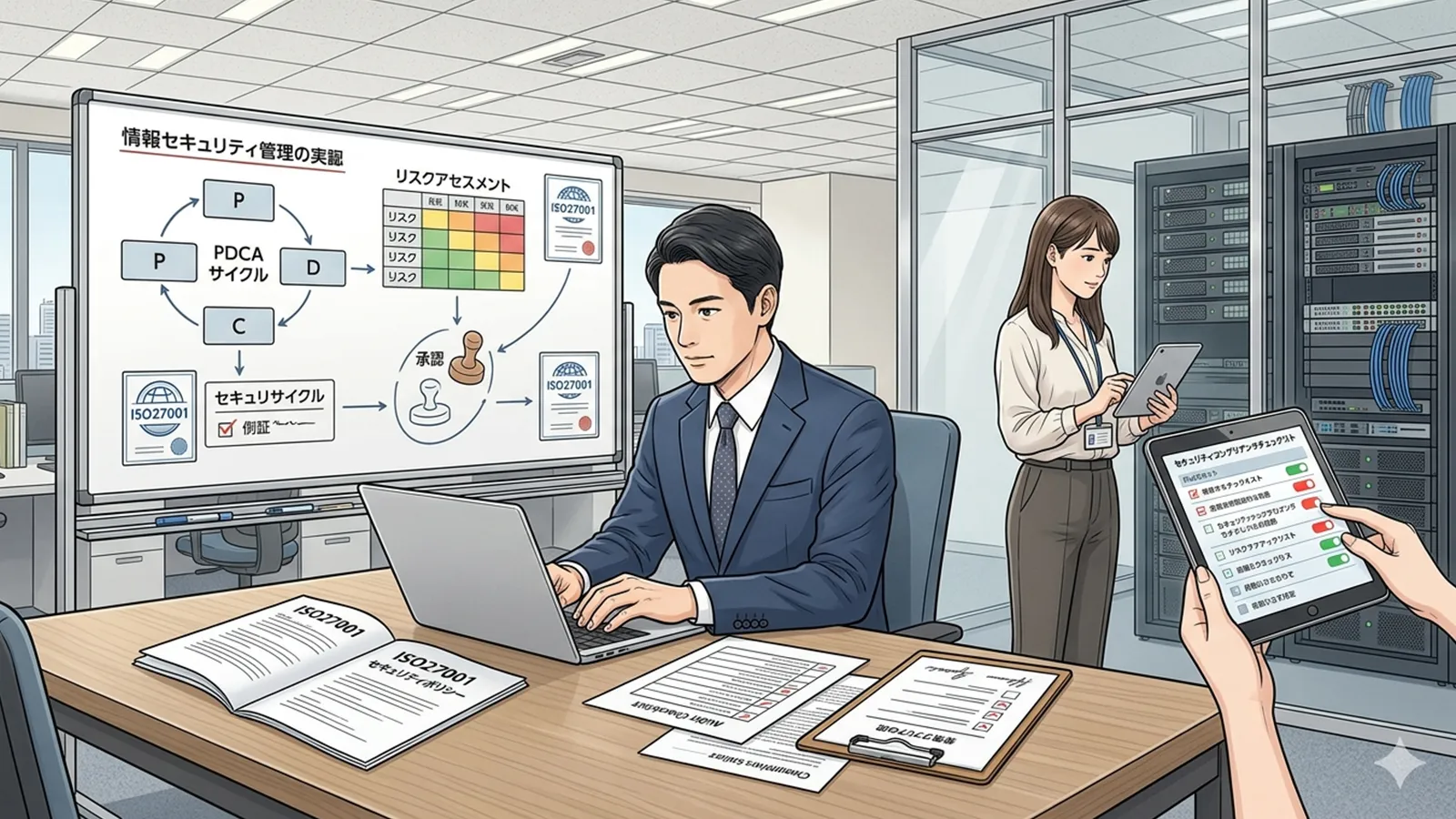

ISO/IEC 27001は「情報セキュリティマネジメントシステム(ISMS)」に関する国際規格で、組織が情報資産に対するリスクを特定・評価し、管理するための枠組みを定めています。

ISO27001が重要なのは、「特定の技術的対策」を指示するのではなく、「リスクを特定し評価し、それに応じた管理策を選び継続的に改善するプロセス」を要求している点です。

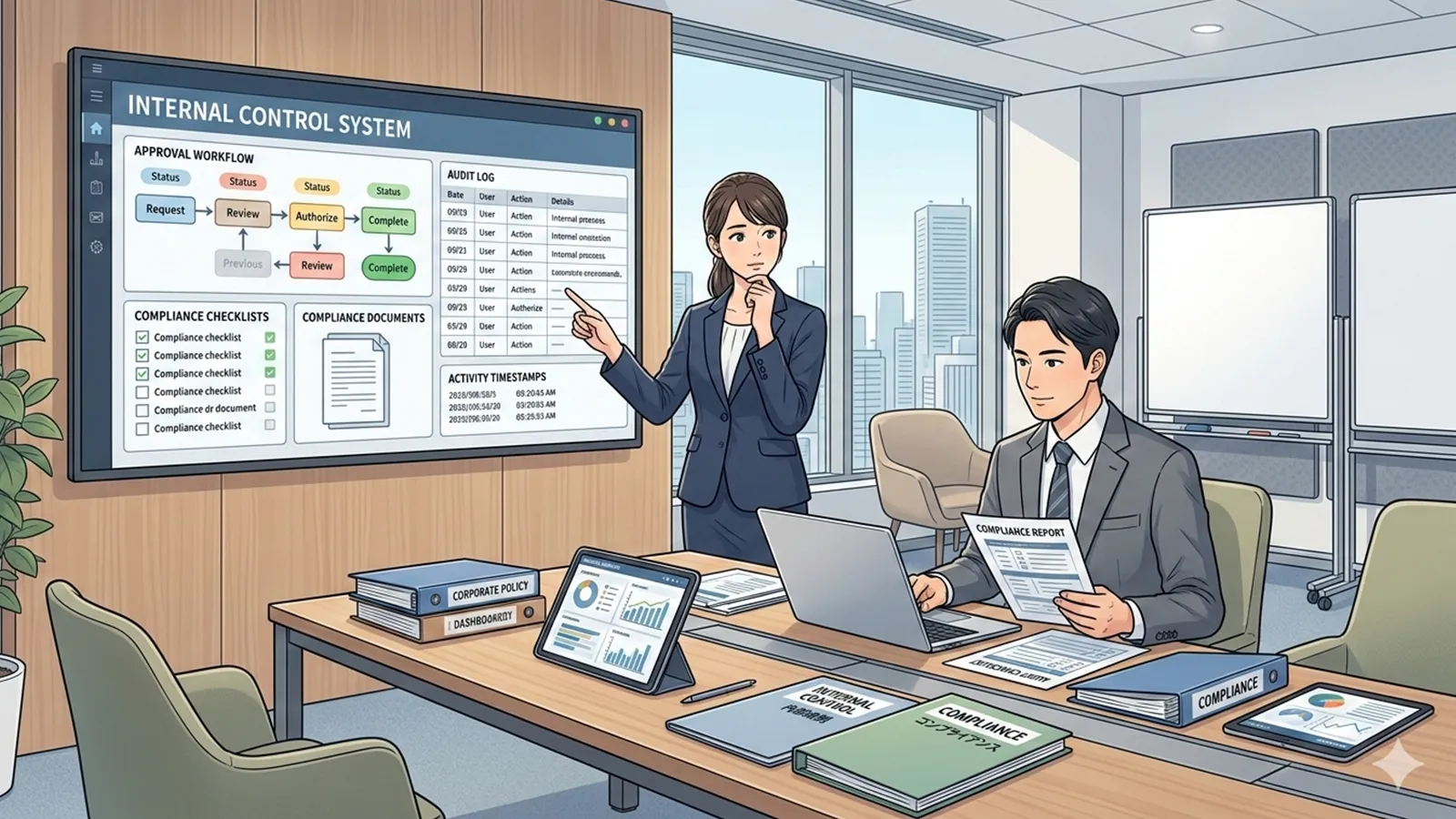

SOC2はAICPAが策定した監査報告の枠組みで、サービス事業者の内部統制を「セキュリティ」「可用性」「機密保持」「プライバシー」「処理の完全性」の5つのトラストサービス原則(TSC)に照らして評価します。

リスク管理と内部統制という発想

ISO27001ではリスクアセスメント(リスクの洗い出しと評価)とリスク対応(どの管理策を取るかの選択)が中心的な位置づけを持ちます。

リスク管理とは、「どんな脅威がありうるか」「発生したときの影響はどの程度か」「どの程度までなら受容できるか(リスク許容度)」を明示し、組織として意思決定するプロセスです。

SOC2のトラストサービス原則も「アクセス制御」「監視ログ」「変更管理」「サプライヤー管理」など、組織の内部統制を包括的に捉え、仕組みとして機能しているかを評価するフレームワークです。

“安全そのもの”ではなく”管理体制の存在”の証明

情報セキュリティ認証が証明しているのは以下の点です:

- リスクを体系的に評価する仕組みがあること

- 選択された管理策や統制が文書化され、運用されていること

- その運用が定期的に見直され、改善されるプロセスを持つこと

つまり「この企業は絶対に情報漏えいを起こさない」という保証ではなく、「リスクを把握し一定レベル以上の管理体制を維持する努力を継続している」という制度的保証に近いと言えます。

認証が市場参入条件として機能する理由

取引条件としての”ISO必須””SOC2必須”

特にB2B SaaSやクラウドサービスの取引では、「ISO27001取得済みであること」「SOC2 TypeⅡレポートの提出」がRFP(提案依頼書)の必須要件として明記されるケースが増えています。

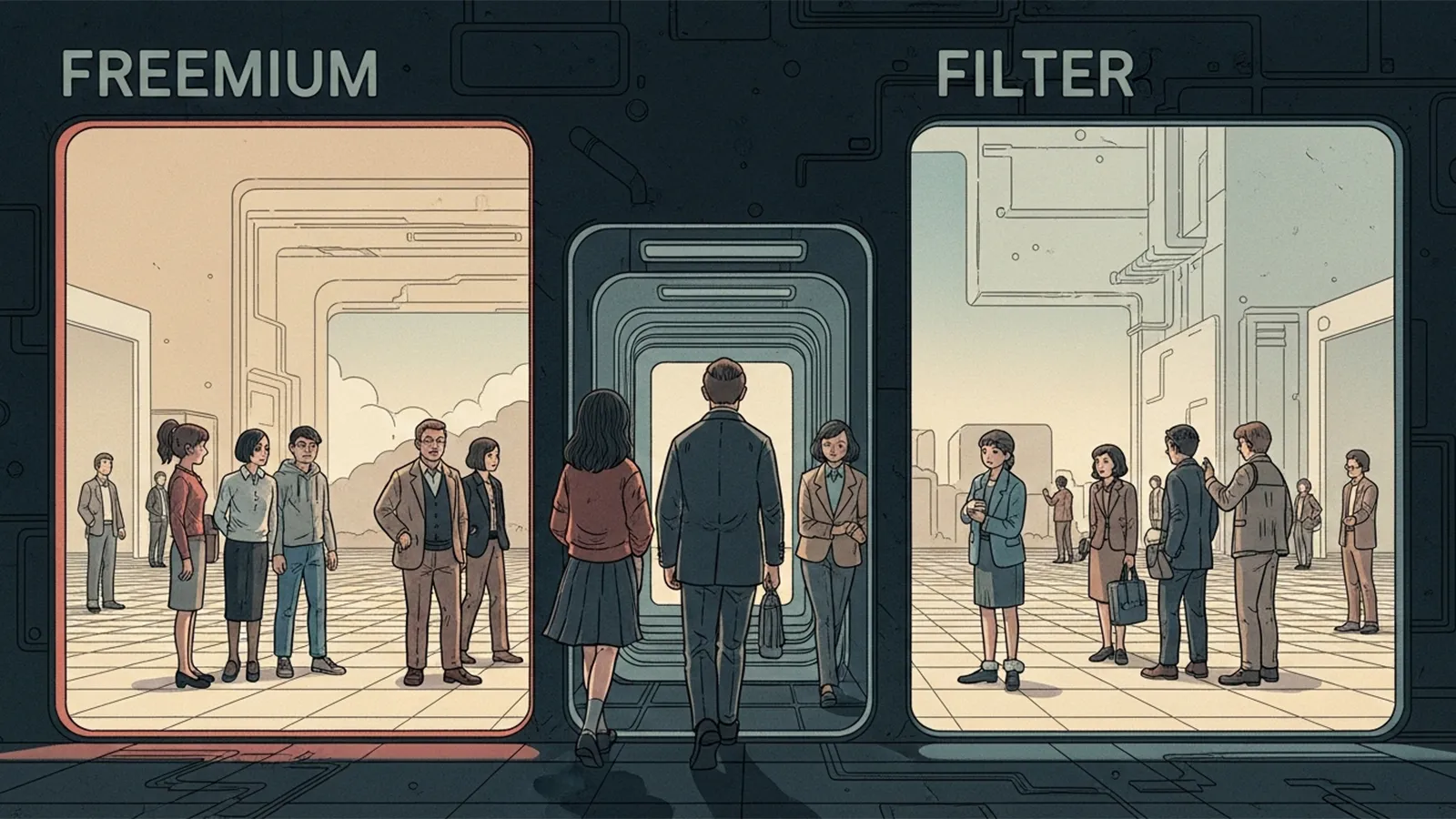

大企業や規制産業の顧客は、ベンダーの数を一定の水準までフィルタリングするために、第三者認証を「最低限の前提条件」として設定する傾向があります。

この結果、認証を持たないベンダーはそもそも入札や比較検討のテーブルに乗れない状況が生まれ、認証が「市場にアクセスするための入場券」として機能しています。

SaaS・クラウドで認証が重視される背景

SaaSやクラウド領域で認証が重視される背景には以下の事情があります:

- 顧客の重要データを外部サービスに預ける構造(マルチテナント、個人情報、機密情報など)

- システム内部の実装や運用実態を顧客が直接検証しにくい非透明性

- GDPRや業界規制など、法規制対応も含めたコンプライアンスリスクを外部委託する側面

こうした環境ではベンダー選定のたびに個別に詳細なセキュリティ監査を行うのは現実的ではなく、ISO27001やSOC2が「一定水準を満たしている事業者を見分ける共通言語」として使われています。

企業側から見た認証取得の動機:リスク移転と責任回避

発注側企業にとって認証を条件とすることのメリットは以下の通りです:

- ベンダー選定プロセスの簡素化(「認証あり」の事業者を優先するフィルター)

- 万一事故発生時「合理的なベンダー管理をしていた」と説明しやすくなる

- 自社の監査や規制当局への説明で「認証済みベンダーを利用している」ことがエビデンスに

認証制度が市場構造に与える影響

認証取得コストと運用負担

ISO27001やSOC2の取得・維持には以下のコストが発生します:

- 規程・手順の整備、リスクアセスメント、統制設計などの初期構築コスト

- セキュリティ対策ツールやログ管理基盤などの技術的投資

- 社内教育、内部監査、是正措置などの継続的な運用コスト

- 認証機関・監査法人に支払う外部監査費用

中堅〜大企業にとっては必要な投資として吸収できる一方、スタートアップや小規模事業者にとっては売上規模に対して重い負担となる場合もあります。

参入障壁としての側面

市場構造上の影響として以下が考えられます:

- 認証取得に耐えうる体制と予算を持つ企業が大企業案件にアクセスしやすくなる

- 認証取得が難しい小規模事業者はニッチ市場や下請けポジションにとどまりやすくなる

- 認証自体が「一定規模以上の企業であること」を示すシグナルとして機能

信頼の指標としての価値と形式化のリスク

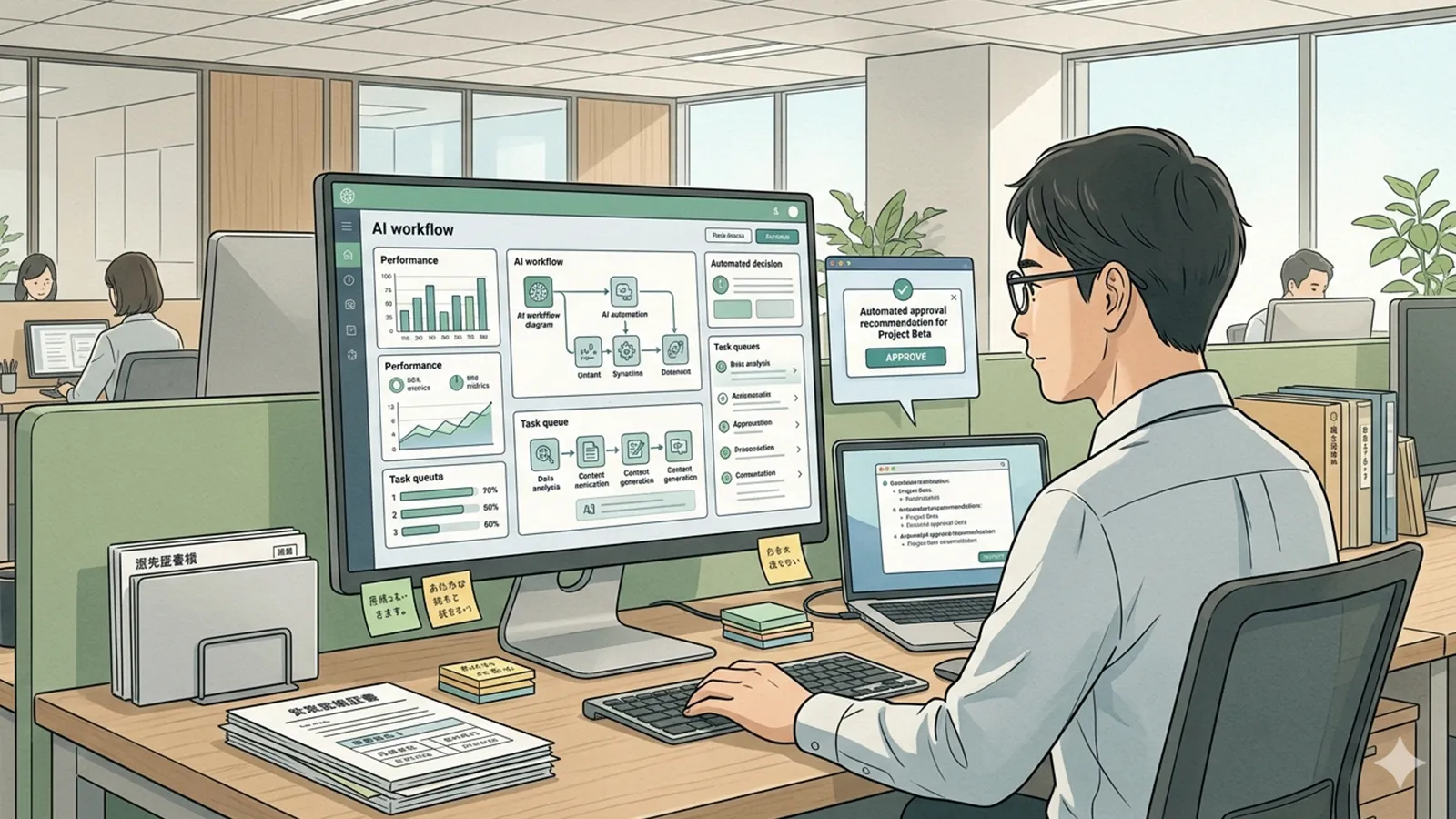

認証が広く普及するにつれ、その意味合いが変質するリスクもあります:

- 本来リスクベースで柔軟に設計すべき統制がチェックリスト埋めが目的化

- 運用が形骸化していても「認証を持っている」という事実が営業道具に

- 認証取得プロジェクトは行うが文化レベルでのセキュリティ意識が定着しない

一方適切に運用されていれば、組織のリスク管理プロセスを継続改善し顧客との信頼関係を構築するベースラインとして機能します。

まとめ:安全証明か市場参入条件か

情報セキュリティ認証には以下の二つの側面があります:

- 制度的には「安全そのもの」ではなく「リスク管理と統制の体制が存在し運用されていること」を確認

- 市場構造の中では特にB2B SaaS・クラウド領域で「一定規模取引の前提条件」として機能

認証は「企業の安全性を証明する制度」でありつつ「市場に参加するための条件」としての性格も強めています。

認証取得を検討する企業は「営業上の必要性」だけでなく「自社のリスク管理や組織文化をどう変えたいか」を、発注側企業は「認証を前提としつつどこにリスクが残るか」を問い続ける姿勢が求められます。

【テーマ】

情報セキュリティ認証(ISO27001、SOC2、各種セキュリティ認証など)は、

「企業の安全性を証明する制度」なのか、

それとも「企業が市場に参加するための条件」なのか。

情報セキュリティ認証の役割を、

制度・企業行動・市場構造という視点から整理・考察してください。

【目的】

– 情報セキュリティ認証を「安全の証明」として単純に理解するのではなく、社会制度としての役割を整理する

– なぜ多くの企業が認証取得を求められるのか、その構造を理解する

– セキュリティ認証が企業活動や市場構造にどのような影響を与えているのかを読み解く

【読者像】

– IT企業・SaaS企業の関係者

– セキュリティ認証の取得を検討している企業

– 情報セキュリティや企業統治に関心のあるビジネスパーソン

– セキュリティ制度の仕組みを理解したい一般読者

【記事構成】

1. 導入(問題提起)

– 多くの企業が情報セキュリティ認証を取得している現状を提示する

– 企業のWebサイトや営業資料で「ISO取得」などが強調される背景を説明する

– しかし、その認証は本当に「安全」を意味するのかという問いを提示する

2. 情報セキュリティ認証の制度的目的

– ISO27001などの認証制度がどのような思想で作られたのかを整理する

– リスク管理、情報資産管理、内部統制などの概念を簡潔に説明する

– 認証が「安全そのもの」ではなく「管理体制の存在」を確認する制度である点を説明する

3. 認証が市場参入条件として機能する理由

– 多くの企業取引で「ISO取得」が前提条件になるケースを説明する

– SaaS、クラウド、ITサービスなどで認証が重視される背景を整理する

– 企業が認証を重視する理由として、責任回避やリスク管理の観点を説明する

4. 認証制度が市場構造に与える影響

– 認証取得のコストや運用負担について触れる

– 認証が企業規模や市場参入のハードルに影響する可能性を整理する

– 認証が信頼の指標になる一方で、形式化するリスクについても言及する

5. まとめ

– 情報セキュリティ認証は「安全証明」と「市場参入条件」の両面を持つ制度である可能性を整理する

– 制度の役割を単純化せず、複数の視点から理解する重要性を提示する

– 読者がセキュリティ認証の意味を自分なりに考える余地を残して締めくくる

【文体・トーン】

– です・ます調

– 煽情的・断定的にならず、冷静で構造的

– 専門用語は使用してよいが、必ず簡潔な補足説明を入れる

– 「不安を煽る記事」ではなく、「考える材料を提供する記事」とする

【執筆スタンス】

– 本記事は、正解や結論を断定するものではなく、

複数の要因や構造を整理したうえでの「考察」として執筆する

– 特定の立場・価値観を押し付けず、

読者が自分で判断するための材料を提示することを重視する

【出力形式】

– Markdown形式で出力する

– 小見出し(###)を多めに使用する

– 文字数は2000〜2500字を目安とする

– 記事末尾に「タイトル案」を3つ提示する

【タイトル案に関する重要な指示(厳守)】

– タイトル案は必ず「主タイトルのみ」を出力すること

– サブタイトル・説明文・補足文は一切付けないこと

– 記号(―、──、—、:、| 等)による分割は禁止

– タイトルは1文構成とし、文を分割しないこと

– 説明的・総括的・煽情的な表現は禁止

– 「問い」の形を基本とし、読者に思考の余白を残すこと

– 文字数は25〜35文字程度を目安とする

– 抽象語のみで終わらず、問いの対象が分かる表現を必ず含めること

– 参考タイトルと同一、または類似度の高い表現は使用しないこと

– 条件を満たさないタイトルは出力しないこと

【補足指示】

– 構造整理や概念整理が有効な箇所では、以下のようなコメントを挿入してよい

※(図:情報セキュリティ認証の制度構造)

※(図:認証と市場参入の関係イメージ)

【参考タイトル(※構造参考のみ/出力・言い換え・再利用は禁止)】

「情報セキュリティ認証は本当に安全を証明しているのか?」

【バージョン情報の出力】

記事本文・タイトル案のあとに、必ず以下の形式で

「AIバージョン情報」を追記してください。

(不明な項目は「不明」と記載すること)

—

AIバージョン情報

– ベンダー:

– モデル名:

– モデルバージョン:

– 回答日時:

近年、IT企業やSaaS企業のWebサイトを見ると、「ISO/IEC 27001認証取得」「SOC2レポート取得」といった記載が、採用ページや営業資料、トップページのファーストビューにまで前面に出されるケースが増えています。 [ssojet](https://ssojet.com/blog/why-b2b-saas-companies-need-iso-27001-compliance)

とくにB2B向けSaaSでは、「ISO27001未取得だと見積もりの土俵に乗れない」「SOC2 TypeⅡがないとエンタープライズ案件が通らない」といった声も現場レベルではよく聞かれます。 [secfix](https://www.secfix.com/post/why-saas-companies-need-iso-27001)

一方で、こうした認証を取得している企業であっても、セキュリティ事故や情報漏えいが発生する可能性はゼロではありません。

では、情報セキュリティ認証は「安全性を保証するお墨付き」なのでしょうか、それとも「市場に参加するための参加資格」なのでしょうか。

本記事では、この問いに単一の答えを出すのではなく、制度・企業行動・市場構造という三つの視点から整理し、考える材料を提示していきます。

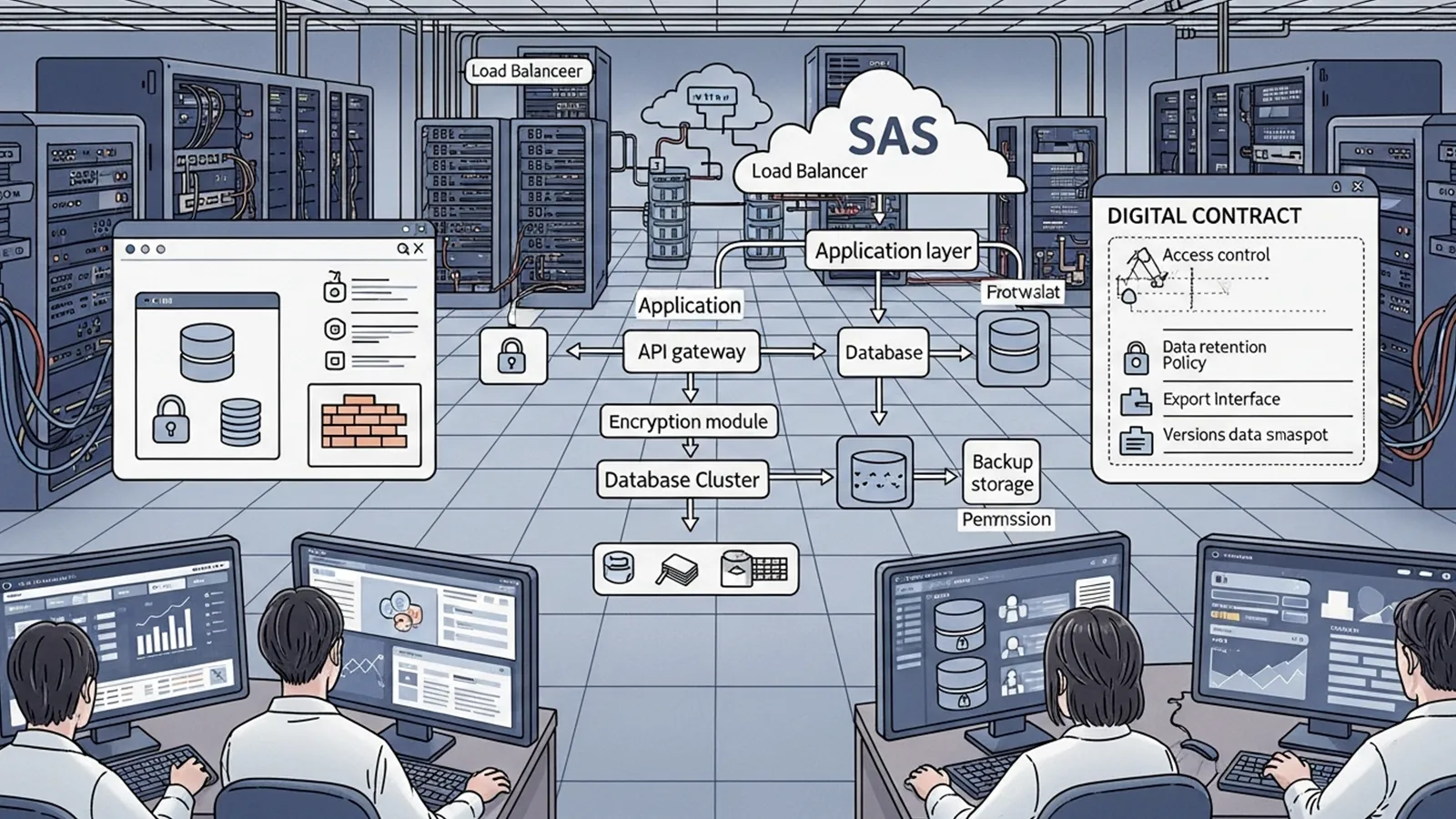

※(図:情報セキュリティ認証の制度構造)

***

## 2. 情報セキュリティ認証の制度的目的

### 2-1. ISO27001・SOC2は何を目指した制度か

ISO/IEC 27001は「情報セキュリティマネジメントシステム(ISMS)」に関する国際規格で、組織が情報資産に対するリスクを特定・評価し、管理するための枠組みを定めています。 [isms](https://www.isms.online/iso-27001/risk-management/risk-management-frameworks/)

ここで重要なのは、ISO27001が「特定の技術的対策」を細かく指示する規格ではなく、「リスクを特定し、評価し、それに応じた管理策を選び、継続的に改善するプロセス」を要求している点です。 [linfordco](https://linfordco.com/blog/iso-27001-risk-assessment-guide/)

SOC2は、AICPA(米国公認会計士協会)が策定した監査報告の枠組みであり、サービス事業者の内部統制を「セキュリティ」「可用性」「機密保持」「プライバシー」「処理の完全性」という5つの「トラストサービス原則(TSC)」に照らして評価します。 [thoropass](https://www.thoropass.com/blog/soc-2-trust-services)

こちらも、「これをやれば100%安全」と定めるものではなく、「どのような統制プロセスが設計され、実際に運用されているか」を第三者が検証する仕組みです。 [soc2auditors](https://soc2auditors.org/insights/soc-2-trust-services-criteria/)

### 2-2. リスク管理と内部統制という発想

ISO27001では、リスクアセスメント(リスクの洗い出しと評価)とリスク対応(どの管理策を取るかの選択)が中心的な位置づけを持ちます。 [advisera](https://advisera.com/27001academy/iso-27001-risk-assessment-treatment-management/)

リスク管理とは、「どんな脅威がありうるか」「それが発生したときの影響はどの程度か」「どの程度までなら受容できるか(リスク許容度)」を明示し、組織として意思決定するプロセスです。 [linfordco](https://linfordco.com/blog/iso-27001-risk-assessment-guide/)

SOC2のトラストサービス原則も、「アクセス制御」「監視ログ」「変更管理」「サプライヤー管理」など、組織の内部統制を包括的に捉え、仕組みとして機能しているかを評価するためのフレームワークだと位置付けられます。 [thoropass](https://www.thoropass.com/blog/soc-2-trust-services)

ここから見えてくるのは、情報セキュリティ認証が「絶対的な安全」を保証するというよりも、「合理的なリスク管理と統制の体制が存在すること」を第三者が確認する制度だということです。 [copla](https://copla.com/blog/compliance-regulations/mastering-iso-27001-risk-management-a-practical-guide-to-assessment-register-framework/)

### 2-3. 「安全そのもの」ではなく「管理体制の存在」の証明

まとめると、ISO27001やSOC2が証明しているのは、次のような点だと言えます。

– リスクを体系的に評価する仕組みがあること。 [isms](https://www.isms.online/iso-27001/risk-management/risk-management-frameworks/)

– 選択された管理策や統制が文書化され、運用されていること。 [advisera](https://advisera.com/27001academy/iso-27001-risk-assessment-treatment-management/)

– その運用が定期的に見直され、改善されるプロセスを持つこと。 [copla](https://copla.com/blog/compliance-regulations/mastering-iso-27001-risk-management-a-practical-guide-to-assessment-register-framework/)

つまり、「この企業は絶対に情報漏えいを起こさない」という保証ではなく、「リスクを把握し、一定レベル以上の管理体制を維持する努力を継続している」という制度的・手続き的な保証に近いと言えます。

***

## 3. 認証が市場参入条件として機能する理由

### 3-1. 取引条件としての「ISO必須」「SOC2必須」

とくにB2B SaaSやクラウドサービスの取引では、「ISO27001取得済みであること」「SOC2 TypeⅡレポートの提出」がRFP(提案依頼書)の必須要件として明記されるケースが増えています。 [vanta](https://www.vanta.com/resources/iso-27001-certification-for-saas)

大企業や規制産業の顧客は、ベンダーの数を一定の水準までフィルタリングするために、こうした第三者認証を「最低限の前提条件」として設定する傾向があります。 [ssojet](https://ssojet.com/blog/why-b2b-saas-companies-need-iso-27001-compliance)

この結果、認証を持たないベンダーは、そもそも入札や比較検討のテーブルに乗れない、という状況が生まれます。

ここでは認証が、「安心材料の一つ」というより、「市場にアクセスするための入場券」として機能していると言えます。 [secfix](https://www.secfix.com/post/why-saas-companies-need-iso-27001)

### 3-2. SaaS・クラウドで認証が重視される背景

なぜSaaSやクラウド領域で、認証がここまで重視されるのでしょうか。背景には、次のような事情があります。

– 顧客の重要データを外部サービスに預ける構造であること(マルチテナント、個人情報、機密情報など)。 [ssojet](https://ssojet.com/blog/why-b2b-saas-companies-need-iso-27001-compliance)

– システム内部の実装や運用実態を、顧客が直接検証しにくい非透明性があること。 [soc2auditors](https://soc2auditors.org/insights/soc-2-trust-services-criteria/)

– GDPRや業界規制など、法規制対応も含めた「コンプライアンスリスク」を外部委託する側面があること。 [copla](https://copla.com/blog/compliance-regulations/mastering-iso-27001-risk-management-a-practical-guide-to-assessment-register-framework/)

こうした環境では、ベンダー選定のたびに個別に詳細なセキュリティ監査を行うのは現実的ではありません。

そこで、ISO27001やSOC2といった標準化された枠組みが、「ある程度の水準を満たしている事業者を見分ける共通言語」として使われていると捉えられます。 [vanta](https://www.vanta.com/resources/iso-27001-certification-for-saas)

### 3-3. 企業側から見た認証取得の動機:リスク移転と責任回避

発注側企業にとって、認証を条件とすることには、次のようなメリットがあります。

– ベンダー選定プロセスの簡素化(「認証あり」の事業者を優先するフィルターとして機能)。 [secfix](https://www.secfix.com/post/why-saas-companies-need-iso-27001)

– 万一事故が起きた際、「合理的なベンダー管理をしていた」と説明しやすくなる(説明責任の一部を第三者認証に依拠)。 [ssojet](https://ssojet.com/blog/why-b2b-saas-companies-need-iso-27001-compliance)

– 自社の監査や規制当局への説明の際に、「認証済みベンダーを利用している」ことが一種のエビデンスになる。 [vanta](https://www.vanta.com/resources/iso-27001-certification-for-saas)

ここでは、「認証=完全な安全」とまでは考えていなくても、「認証を前提にしておけば、自社のリスク管理として合理的だと言いやすい」という、組織としての防御的なインセンティブが働いていると見なせます。

※(図:認証と市場参入の関係イメージ)

***

## 4. 認証制度が市場構造に与える影響

### 4-1. 認証取得コストと運用負担

一方で、ISO27001やSOC2の取得・維持には、次のようなコストが発生します。

– 規程・手順の整備、リスクアセスメント、統制設計などの初期構築コスト。 [copla](https://copla.com/blog/compliance-regulations/mastering-iso-27001-risk-management-a-practical-guide-to-assessment-register-framework/)

– セキュリティ対策ツールやログ管理基盤などの技術的投資。

– 社内教育、内部監査、是正措置などの継続的な運用コスト。 [ssojet](https://ssojet.com/blog/why-b2b-saas-companies-need-iso-27001-compliance)

– 認証機関・監査法人に支払う外部監査費用。 [secfix](https://www.secfix.com/post/why-saas-companies-need-iso-27001)

中堅〜大企業にとっては「必要な投資」として吸収できる一方、スタートアップや小規模事業者にとっては、売上規模に対して重い負担となる場合もあります。 [secfix](https://www.secfix.com/post/why-saas-companies-need-iso-27001)

### 4-2. 参入障壁としての側面

結果として、次のような市場構造上の影響も考えられます。

– 認証取得に耐えうる体制と予算を持つ企業が、大企業案件や規制産業案件にアクセスしやすくなる。 [ssojet](https://ssojet.com/blog/why-b2b-saas-companies-need-iso-27001-compliance)

– 認証取得が難しい小規模事業者は、ニッチ市場や下請けポジションにとどまりやすくなる可能性。

– 認証自体が「一定規模以上の企業であること」を示すシグナルとして機能し、規模の経済を持つプレイヤーに有利に働く。

認証制度はセキュリティ水準の底上げに寄与する一方で、「認証を取得できる企業」と「そうでない企業」の間に、新たな格差や参入障壁を生みうるという側面も否定できません。

### 4-3. 信頼の指標としての価値と形式化のリスク

認証が広く普及するにつれて、その意味合いが変質していくリスクもあります。

– 本来はリスクベースで柔軟に設計すべき統制が、「チェックリストを埋めること」自体が目的化する。

– 実態としては運用が形骸化していても、「認証を持っている」という事実だけが営業上の道具として独り歩きする。

– 認証取得のための短期的なプロジェクトは行うものの、文化や日常の意思決定レベルでのセキュリティ意識が定着しない。

一方で、適切に運用されている場合、ISO27001やSOC2は、組織のリスク管理プロセスを継続的に改善し、顧客との信頼関係を構築するベースラインとして機能します。 [isms](https://www.isms.online/iso-27001/risk-management/risk-management-frameworks/)

つまり、「信頼の共通指標として有益だが、形式化・過信のリスクも併せ持つ制度」として捉えるのが、現実的な見方かもしれません。

***

## 5. まとめ:安全証明か、市場参入条件か

ここまで見てきたように、情報セキュリティ認証には少なくとも次の二つの側面があります。

– 制度的には、「安全そのもの」ではなく「リスク管理と統制の体制が存在し、運用されていること」を第三者が確認する仕組みである。 [linfordco](https://linfordco.com/blog/iso-27001-risk-assessment-guide/)

– 市場構造の中では、とくにB2B SaaSやクラウド領域において、「一定規模の取引に参加するための前提条件」として機能することが多い。 [vanta](https://www.vanta.com/resources/iso-27001-certification-for-saas)

その結果、情報セキュリティ認証は、「企業の安全性を証明する制度」でありつつも、「市場に参加するための条件」としての性格も強めています。

どちらか一方に単純化するのではなく、「制度の意図」「企業のインセンティブ」「市場構造への影響」という複数のレイヤーが重なった存在として理解することが重要だと言えるでしょう。

読者の立場によって、見るべきポイントも変わります。

認証取得を検討する企業であれば、「営業上の必要性」だけでなく、「自社のリスク管理や組織文化をどう変えたいのか」という観点から制度の意味を捉え直すことができるかもしれません。

発注側の企業であれば、「認証があるから安全」と思考停止するのではなく、「認証を前提としつつ、それでもどこにリスクが残るのか」を問い続ける姿勢が求められます。

本記事が、情報セキュリティ認証を「単なるお墨付き」ではなく、「社会制度としての仕組み」として眺め直すきっかけになれば幸いです。

***

### タイトル案

1. 情報セキュリティ認証は安全の証か市場の入場券か

2. 情報セキュリティ認証は何を保証し何を保証しないのか

3. 情報セキュリティ認証は企業と市場にどんな条件を課しているのか

***

AIバージョン情報

– ベンダー: Perplexity

– モデル名: GPT-5.1

– モデルバージョン: 不明

– 回答日時: 2026-03-15T02:50:00+09:00

本サイトの編集方針については「編集方針・AI利用ポリシー」をご覧ください。

※ 編集注(MANA)

このAIは、制度設計・企業取引・市場構造という三層構造で情報セキュリティ認証を整理しています。特にB2B SaaSの調達実務や規制環境を踏まえ、認証が取引の前提条件として機能する現実に焦点を当てている点が特徴です。制度の意図と市場での使われ方の関係を重ねて説明しています。