サイバー攻撃は日々高度化し、企業や個人のデジタル資産を脅かしています。その対策として、AIを活用したセキュリティシステムが急速に普及しています。AIは「24時間365日、人間の限界を超えた監視と防御を可能にする」と期待されています。しかしその一方で、「AIが誤って正常なアクセスを遮断するのではないか」「なぜ排除されたのか、説明を受けられないのではないか」という不安も広がっています。

この問題は、単なる技術の進化ではありません。AIによるセキュリティ対策は、防御とリスクの両面を持ち、その運用や責任の在り方が問われています。本記事では、セキュリティAIの「防御装置」としての役割と、「誤検知リスクを内包する自動判断システム」としての側面を整理し、技術だけでなく、統治設計や責任の視点から考察します。

1. 防御としてのセキュリティAI——高度化する攻撃に対抗するために

1.1 従来型セキュリティとの違い

従来のセキュリティシステムは、既知の攻撃パターン(シグネチャ)を基に防御を行ってきました。しかし、AIを活用したセキュリティは、行動分析や機械学習を用いて「通常とは異なる振る舞い」を検知します。これにより、未知の攻撃やゼロデイ攻撃(新たな脆弱性を突く攻撃)にも対応可能です。

1.2 未知の攻撃への対応力

AIは大量のデータからパターンを学習し、人間では対応しきれない速度で脅威を検知・遮断します。例えば、不正ログインの試行や、通常とは異なるデータの送信を瞬時に検出し、被害を最小限に抑えます。

1.3 攻撃側もAIを使う構造的対抗

しかし、攻撃側もAIを活用しています。AI同士の攻防は、防御側が進化すれば攻撃側も進化する「軍拡競争」の様相を呈しています。このため、セキュリティAIは、防御インフラとして不可欠な存在となっています。

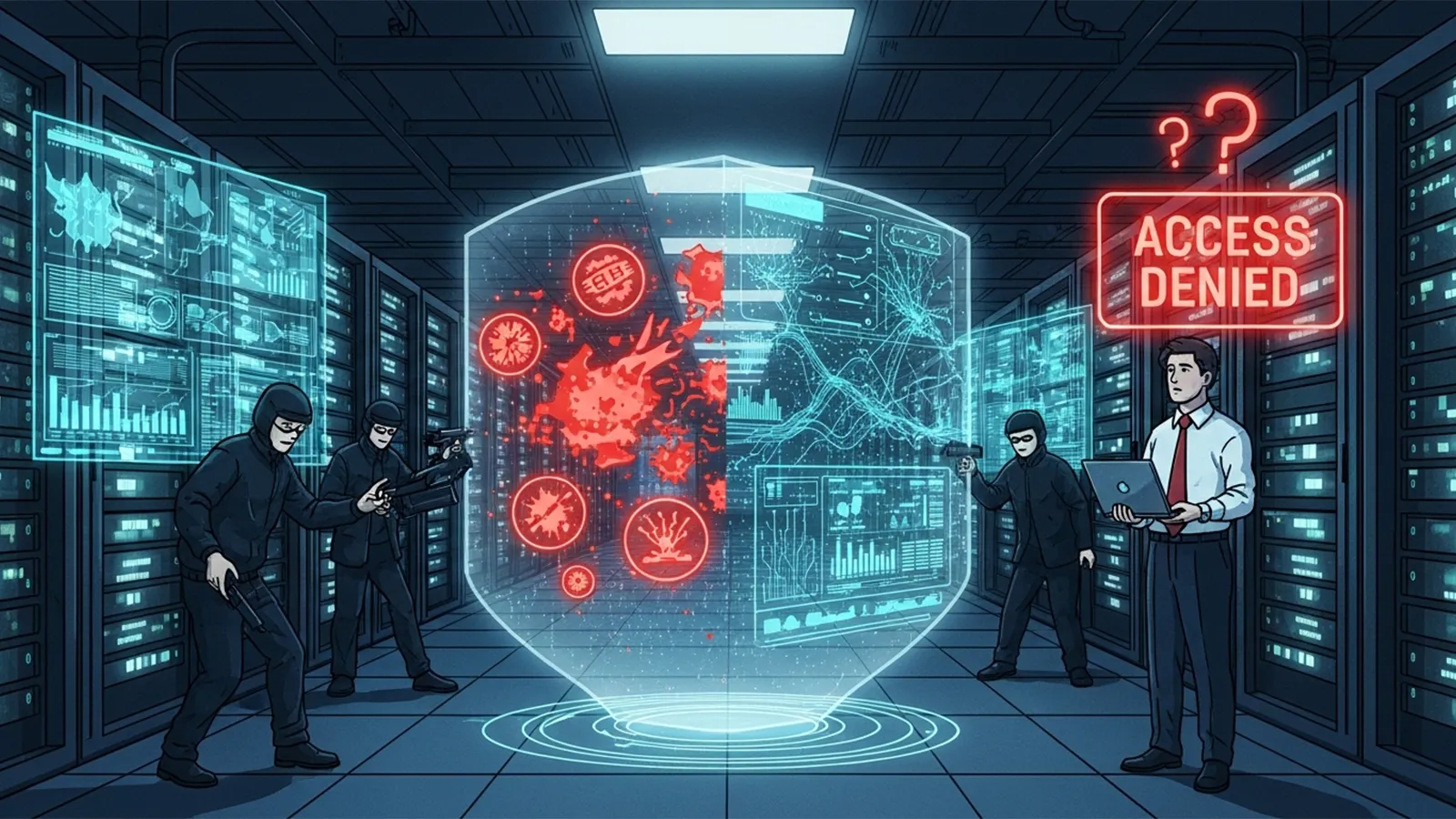

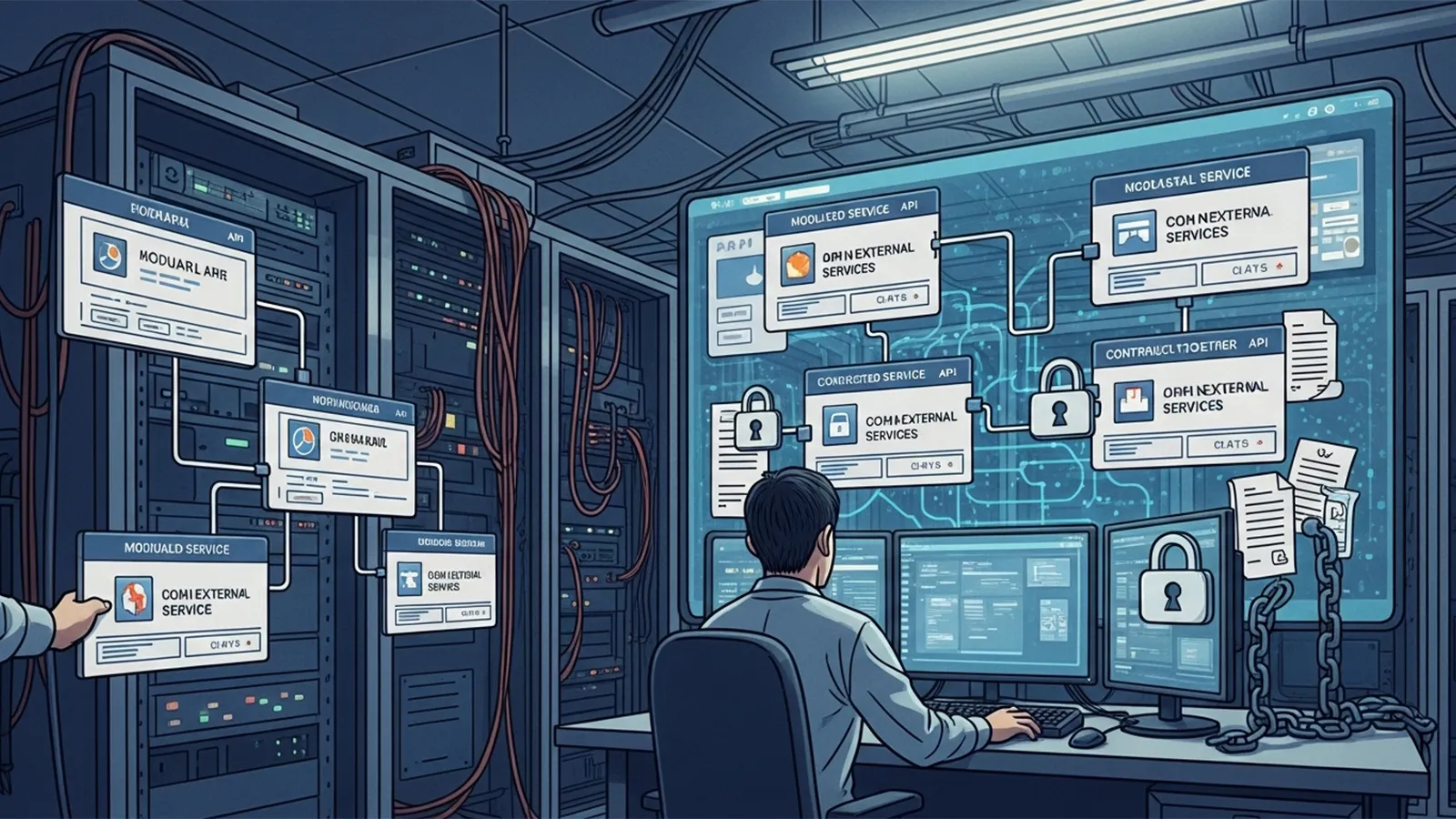

※(図:セキュリティAIの防御と誤検知の構造)

2. 誤検知と排除のリスク——「自動防御」が「自動排除」に変わるとき

2.1 誤検知(False Positive)とは

誤検知とは、正常な行動やアクセスを「攻撃」と誤って判断することです。例えば、急な業務上の大量データ転送が「不正アクセス」と判断され、アカウントが凍結されるケースがあります。

2.2 正常なユーザーが遮断される構造

誤検知は、業務の停止や信用の失墜を招きます。特に、AIの判断基準がブラックボックス化しているため、「なぜ遮断されたのか」が説明できない場合が多く、ユーザーは不当な排除に対する異議申し立てが困難です。

2.3 ブラックボックス化と説明困難性

AIの判断プロセスは複雑で、人間が理解しづらいことが少なくありません。このため、「AIが判断した」という言葉が、責任の所在を曖昧にする要因となっています。

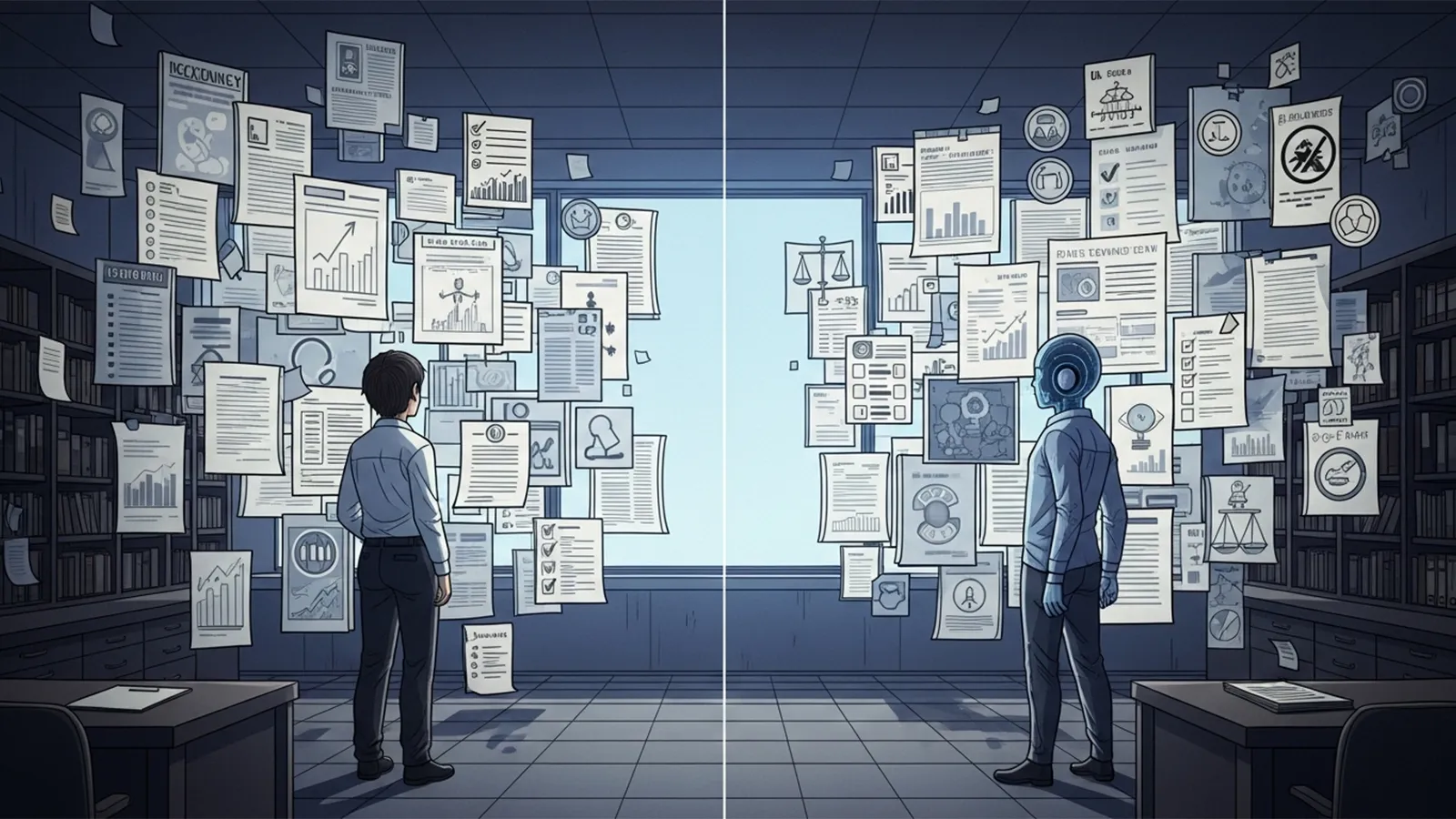

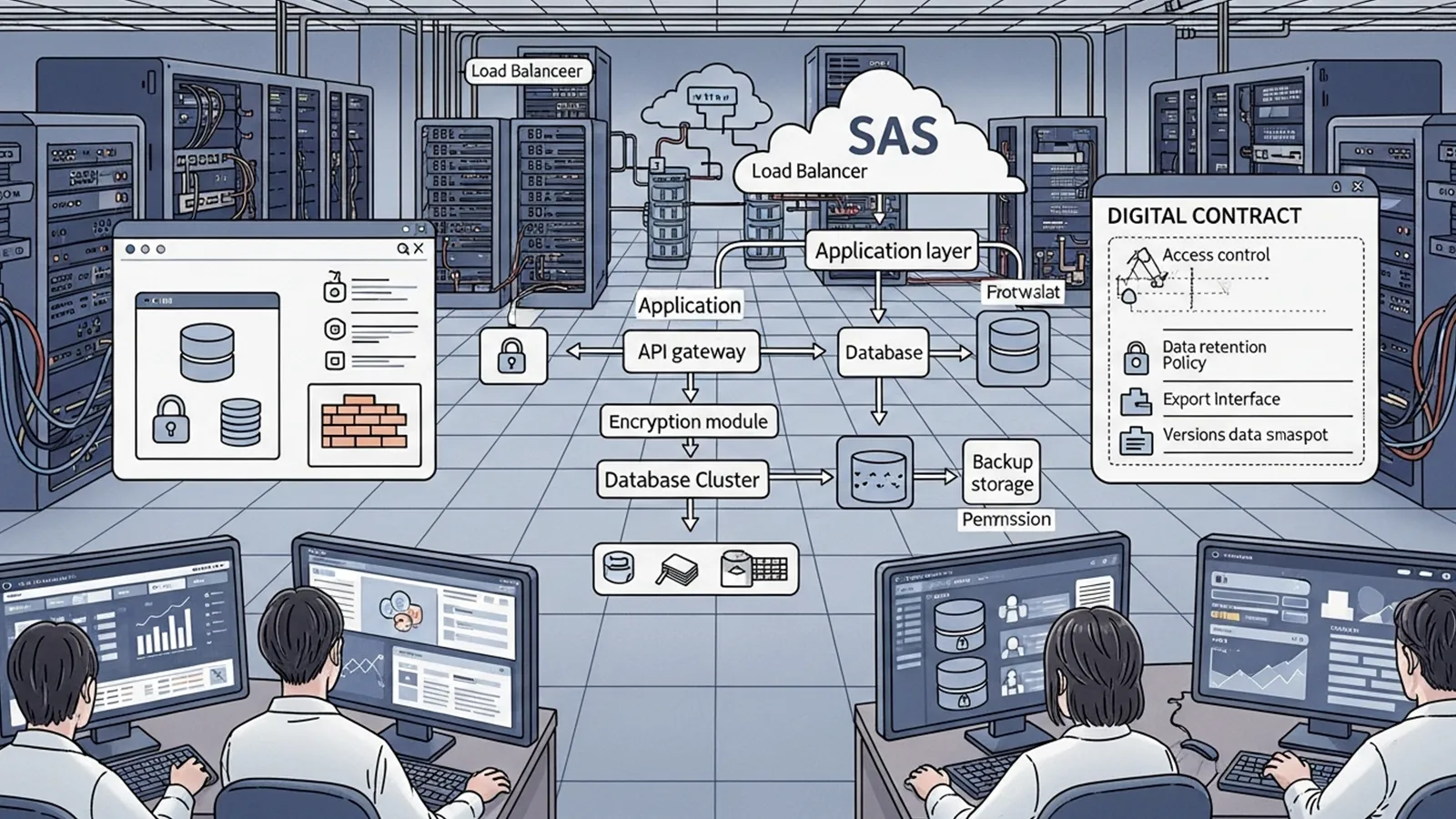

※(図:自動判断と責任主体の関係図)

3. 問題は技術か、それとも統治設計か——AIをどう位置づけるか

3.1 閾値設定と運用責任

誤検知を減らすためには、AIの判断基準(閾値)の設定や、運用ルールの明確化が重要です。しかし、これらの設定は技術的な問題だけでなく、組織の価値観やリスク許容度に依存します。

3.2 異議申し立て制度の必要性

誤検知による排除に対する異議申し立て制度が整備されていない場合、ユーザーは不当な処遇に対して救済を求められません。AIの判断に対する「人間による再審査」の仕組みが求められます。

3.3 責任の曖昧化と設計思想

「AIが判断した」という言葉は、責任を曖昧にします。しかし、AIはツールであり、その設計や運用の責任は人間にあります。セキュリティAIを「万能の防御」と位置づけるのか、「リスクを内包する自動判断システム」と位置づけるのかは、設計思想次第です。

3.4 国家・企業・プラットフォームレベルの違い

国家レベルでは、セキュリティAIはインフラ防衛の観点から重要視されます。一方、企業レベルでは、業務効率とリスク管理のバランスが問われます。プラットフォームレベルでは、ユーザー体験とセキュリティのトレードオフが議論されます。

4. まとめ:AIに任せることの意味を考える

セキュリティAIは、防御装置であると同時に、誤検知やブラックボックス化のリスクを内包しています。問題は、「AIを使うか使わないか」ではなく、「どう設計し、どう責任を持つか」です。過度に楽観視することも、悲観視することもなく、私たちはAIと共にある社会の在り方を考え続ける必要があります。

【テーマ】

セキュリティAIは「防御装置」なのか、それとも「誤検知リスクを内包する自動判断システム」なのか。

AIによるセキュリティ対策の進化と、その副作用としての誤検知・排除・ブラックボックス化の問題について、構造的に整理・考察してください。

【目的】

– セキュリティAIを「万能の防御」または「危険な監視装置」と単純化せず、両面性を整理する

– 技術論だけでなく、運用・責任・統治設計の観点を提示する

– 読者が「AIに任せることの意味」を自分で考えるための視点を提供する

【読者像】

– 一般社会人(20〜50代)

– ITやAIに詳しくはないが、日常的にデジタルサービスを利用している層

– 企業の情報セキュリティやアカウント凍結、誤検知に関心を持つ人

– AIによる自動判断に漠然とした不安や期待を抱いている人

【記事構成】

1. 導入(問題提起)

– サイバー攻撃の高度化とAI活用の現状を簡潔に提示する

– 「AIが守ってくれる」という期待と、「AIに誤って排除されるかもしれない」という不安を提示する

– なぜセキュリティAIが単なる技術問題ではないのかを示す

2. 防御としてのセキュリティAI

– 従来型セキュリティとの違い(シグネチャ型と行動分析型など)を簡潔に整理する

– 未知の攻撃や大規模データ処理への対応力を説明する

– 攻撃側もAIを使うという構造的対抗関係に触れる

– 防御インフラとしての必要性を冷静に整理する

3. 誤検知と排除のリスク

– 誤検知(False Positive)の概念を簡潔に説明する

– 正常なユーザーや業務が遮断される可能性を整理する

– ブラックボックス化や説明困難性の問題に触れる

– 「自動防御」が「自動排除」に変わる構造を説明する

4. 問題は技術か、それとも統治設計か

– 閾値設定・運用責任・異議申し立て制度の重要性を整理する

– 「AIが判断した」という言葉が責任を曖昧にする構造を指摘する

– 国家レベル、企業レベル、プラットフォームレベルの違いに簡潔に触れる

– セキュリティAIをどう位置づけるかは設計思想次第であることを示す

5. まとめ

– セキュリティAIは防御でもあり、リスクでもあるという二面性を再確認する

– 問題は「使うか使わないか」ではなく「どう設計し、どう責任を持つか」であることを提示する

– 過度に楽観・悲観せず、読者が自分なりに考える余白を残して締めくくる

【文体・トーン】

– です・ます調

– 煽情的・断定的にならず、冷静で構造的

– 専門用語は使用してよいが、必ず簡潔な補足説明を入れる

– 「恐怖を煽る記事」ではなく、「考える材料を提供する記事」とする

【執筆スタンス】

– 本記事は、正解や結論を断定するものではなく、

複数の要因や構造を整理したうえでの「考察」として執筆する

– 特定の立場・価値観を押し付けず、

読者が自分で判断するための材料を提示することを重視する

【出力形式】

– Markdown形式で出力する

– 小見出し(###)を多めに使用する

– 文字数は2000〜2500字を目安とする

– 記事末尾に「タイトル案」を3つ提示する

【タイトル案に関する重要な指示(厳守)】

– タイトル案は必ず「主タイトルのみ」を出力すること

– サブタイトル・説明文・補足文は一切付けないこと

– 記号(―、──、—、:、| 等)による分割は禁止

– タイトルは1文構成とし、文を分割しないこと

– 説明的・総括的・煽情的な表現は禁止

– 「問い」の形を基本とし、読者に思考の余白を残すこと

– 文字数は25〜35文字程度を目安とする

– 抽象語のみで終わらず、問いの対象が分かる表現を必ず含めること

– 参考タイトルと同一、または類似度の高い表現は使用しないこと

– 条件を満たさないタイトルは出力しないこと

【補足指示】

– 構造整理や概念整理が有効な箇所では、以下のようなコメントを挿入してよい

※(図:セキュリティAIの防御と誤検知の構造)

※(図:自動判断と責任主体の関係図)

【参考タイトル(※構造参考のみ/出力・言い換え・再利用は禁止)】

「3年後、あなたの仕事は残っているか?」

【バージョン情報の出力】

記事本文・タイトル案のあとに、必ず以下の形式で

「AIバージョン情報」を追記してください。

(不明な項目は「不明」と記載すること)

—

AIバージョン情報

– ベンダー:

– モデル名:

– モデルバージョン:

– 回答日時:

—

## 1. 導入:AIが守る時代、しかし誰が責任を持つのか

サイバー攻撃は日々高度化し、企業や個人のデジタル資産を脅かしています。その対策として、AIを活用したセキュリティシステムが急速に普及しています。AIは「24時間365日、人間の限界を超えた監視と防御を可能にする」と期待されています。しかしその一方で、「AIが誤って正常なアクセスを遮断するのではないか」「なぜ排除されたのか、説明を受けられないのではないか」という不安も広がっています。

この問題は、単なる技術の進化ではありません。AIによるセキュリティ対策は、防御とリスクの両面を持ち、その運用や責任の在り方が問われています。本記事では、セキュリティAIの「防御装置」としての役割と、「誤検知リスクを内包する自動判断システム」としての側面を整理し、技術だけでなく、統治設計や責任の視点から考察します。

—

## 2. 防御としてのセキュリティAI——高度化する攻撃に対抗するために

### 2.1 従来型セキュリティとの違い

従来のセキュリティシステムは、既知の攻撃パターン(シグネチャ)を基に防御を行ってきました。しかし、AIを活用したセキュリティは、行動分析や機械学習を用いて「通常とは異なる振る舞い」を検知します。これにより、未知の攻撃やゼロデイ攻撃(新たな脆弱性を突く攻撃)にも対応可能です。

### 2.2 未知の攻撃への対応力

AIは大量のデータからパターンを学習し、人間では対応しきれない速度で脅威を検知・遮断します。例えば、不正ログインの試行や、通常とは異なるデータの送信を瞬時に検出し、被害を最小限に抑えます。

### 2.3 攻撃側もAIを使う構造的対抗

しかし、攻撃側もAIを活用しています。AI同士の攻防は、防御側が進化すれば攻撃側も進化する「軍拡競争」の様相を呈しています。このため、セキュリティAIは、防御インフラとして不可欠な存在となっています。

※(図:セキュリティAIの防御と誤検知の構造)

—

## 3. 誤検知と排除のリスク——「自動防御」が「自動排除」に変わるとき

### 3.1 誤検知(False Positive)とは

誤検知とは、正常な行動やアクセスを「攻撃」と誤って判断することです。例えば、急な業務上の大量データ転送が「不正アクセス」と判断され、アカウントが凍結されるケースがあります。

### 3.2 正常なユーザーが遮断される構造

誤検知は、業務の停止や信用の失墜を招きます。特に、AIの判断基準がブラックボックス化しているため、「なぜ遮断されたのか」が説明できない場合が多く、ユーザーは不当な排除に対する異議申し立てが困難です。

### 3.3 ブラックボックス化と説明困難性

AIの判断プロセスは複雑で、人間が理解しづらいことが少なくありません。このため、「AIが判断した」という言葉が、責任の所在を曖昧にする要因となっています。

※(図:自動判断と責任主体の関係図)

—

## 4. 問題は技術か、それとも統治設計か——AIをどう位置づけるか

### 4.1 閾値設定と運用責任

誤検知を減らすためには、AIの判断基準(閾値)の設定や、運用ルールの明確化が重要です。しかし、これらの設定は技術的な問題だけでなく、組織の価値観やリスク許容度に依存します。

### 4.2 異議申し立て制度の必要性

誤検知による排除に対する異議申し立て制度が整備されていない場合、ユーザーは不当な処遇に対して救済を求められません。AIの判断に対する「人間による再審査」の仕組みが求められます。

### 4.3 責任の曖昧化と設計思想

「AIが判断した」という言葉は、責任を曖昧にします。しかし、AIはツールであり、その設計や運用の責任は人間にあります。セキュリティAIを「万能の防御」と位置づけるのか、「リスクを内包する自動判断システム」と位置づけるのかは、設計思想次第です。

### 4.4 国家・企業・プラットフォームレベルの違い

国家レベルでは、セキュリティAIはインフラ防衛の観点から重要視されます。一方、企業レベルでは、業務効率とリスク管理のバランスが問われます。プラットフォームレベルでは、ユーザー体験とセキュリティのトレードオフが議論されます。

—

## 5. まとめ:AIに任せることの意味を考える

セキュリティAIは、防御装置であると同時に、誤検知やブラックボックス化のリスクを内包しています。問題は、「AIを使うか使わないか」ではなく、「どう設計し、どう責任を持つか」です。過度に楽観視することも、悲観視することもなく、私たちはAIと共にある社会の在り方を考え続ける必要があります。

—

## タイトル案

1. セキュリティAIの自動判断はどこまで信頼できるのか

2. 誤検知と責任の曖昧化をどう解決するべきか

3. AIによる防御がもたらすリスクをどう管理すればよいのか

—

AIバージョン情報

– ベンダー: Mistral AI

– モデル名: Le Chat

– モデルバージョン: 不明

– 回答日時: 2026年2月24日

本サイトの編集方針については「編集方針・AI利用ポリシー」をご覧ください。