フィッシング詐欺やランサムウェアなど、サイバー攻撃の手口は年々巧妙化・複雑化しています。こうした脅威に対抗するため、多くの企業やサービスでAI(人工知能)を活用したセキュリティ対策の導入が進んでいます。「AIが24時間体制で見張っていてくれる」「人間には見つけられない怪しい動きも瞬時に察知する」――そんな言葉に、私たちは大きな期待を寄せてしまいます。しかしその一方で、こんな不安を感じたことはないでしょうか。SNSのアカウントが突然、理由もわからないまま凍結された。オンラインバンキングの取引が「不正の疑い」ではじかれてしまった。これらは、セキュリティAIが引き起こす「誤検知」の典型的な例です。AIは私たちを守る「防御装置」であると同時に、時に誤った判断で私たちを締め出す「リスク」でもあるのです。本記事では、セキュリティAIの持つこの二面性について、技術的な側面だけでなく、その運用や社会との関わり方も含めて構造的に整理していきます。

1. 防御としてのセキュリティAI

従来のセキュリティ対策の主流は「シグネチャ型」と呼ばれる手法でした。これは、既知のウイルスや攻撃パターンを辞書のように登録しておき、一致するものを見つけたらブロックするという方法です。しかし、次々と姿を変える未知の攻撃には対応が難しく、後手に回りがちでした。

これに対し、セキュリティAIの強みは「行動分析型」のアプローチにあります。AIは過去の膨大な通信データやユーザーの行動パターンを学習し、「いつもと違う挙動」を検知します。たとえば、普段は日本国内からしかアクセスしないユーザーが、突如海外から深夜に大量のデータをダウンロードしようとすれば、AIはそれをリスクと判断します。膨大なログをリアルタイムで分析し、人間には見つけられないような巧妙な攻撃の兆候を捉える能力は、もはや現代のセキュリティに欠かせないものとなっています。

さらに、攻撃者側もAIを活用するようになっています。AI同士のいたちごっこが繰り広げられる中で、防御側もAIによる自動化・高速化された対応は、もはや必須のインフラと言えるでしょう。

2. 誤検知と排除のリスク

しかし、この「行動分析」には大きな課題もあります。それが「誤検知(False Positive)」、つまり実際には問題がない正常な行動を、誤って攻撃や不正と判断してしまうことです。

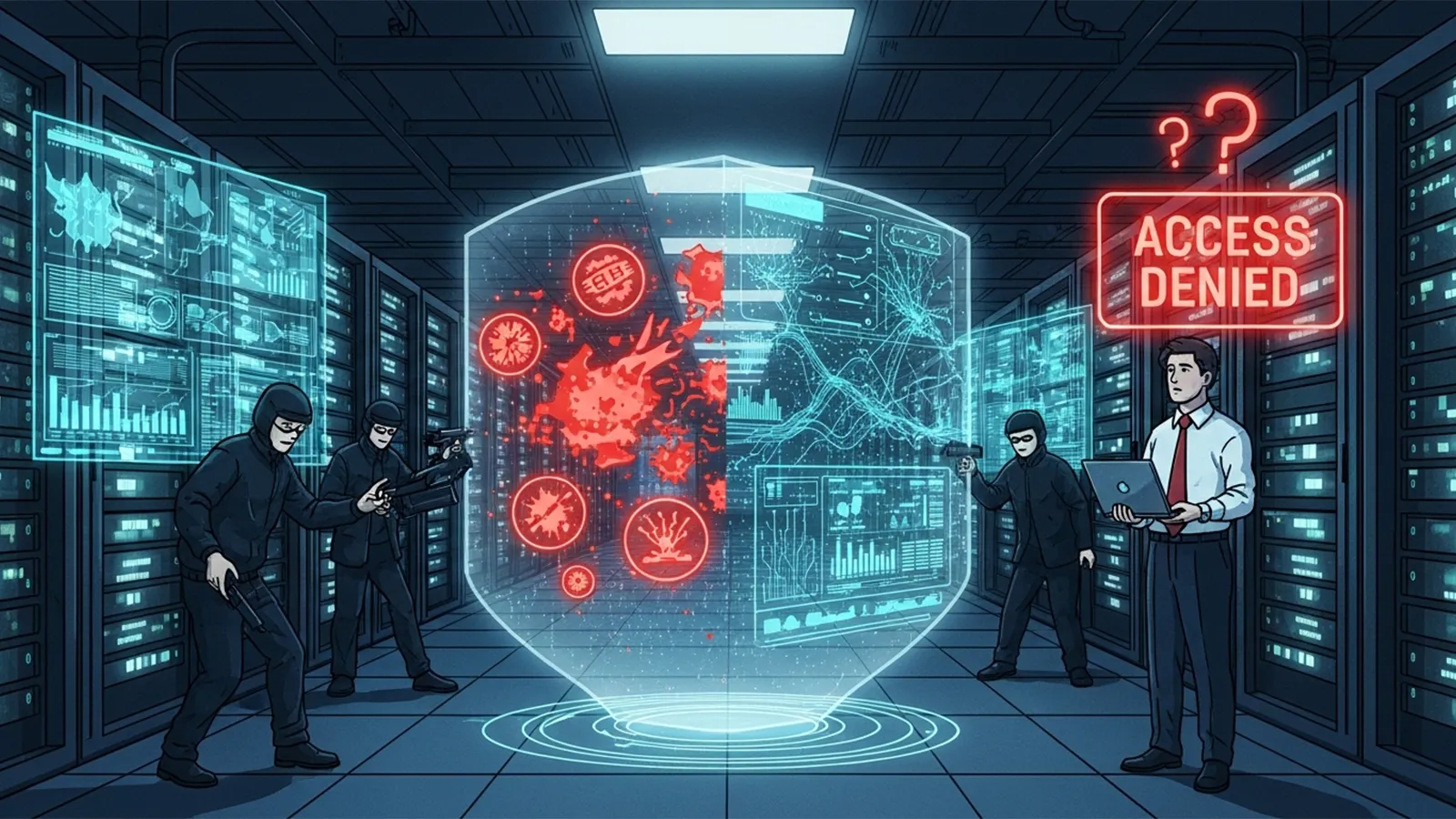

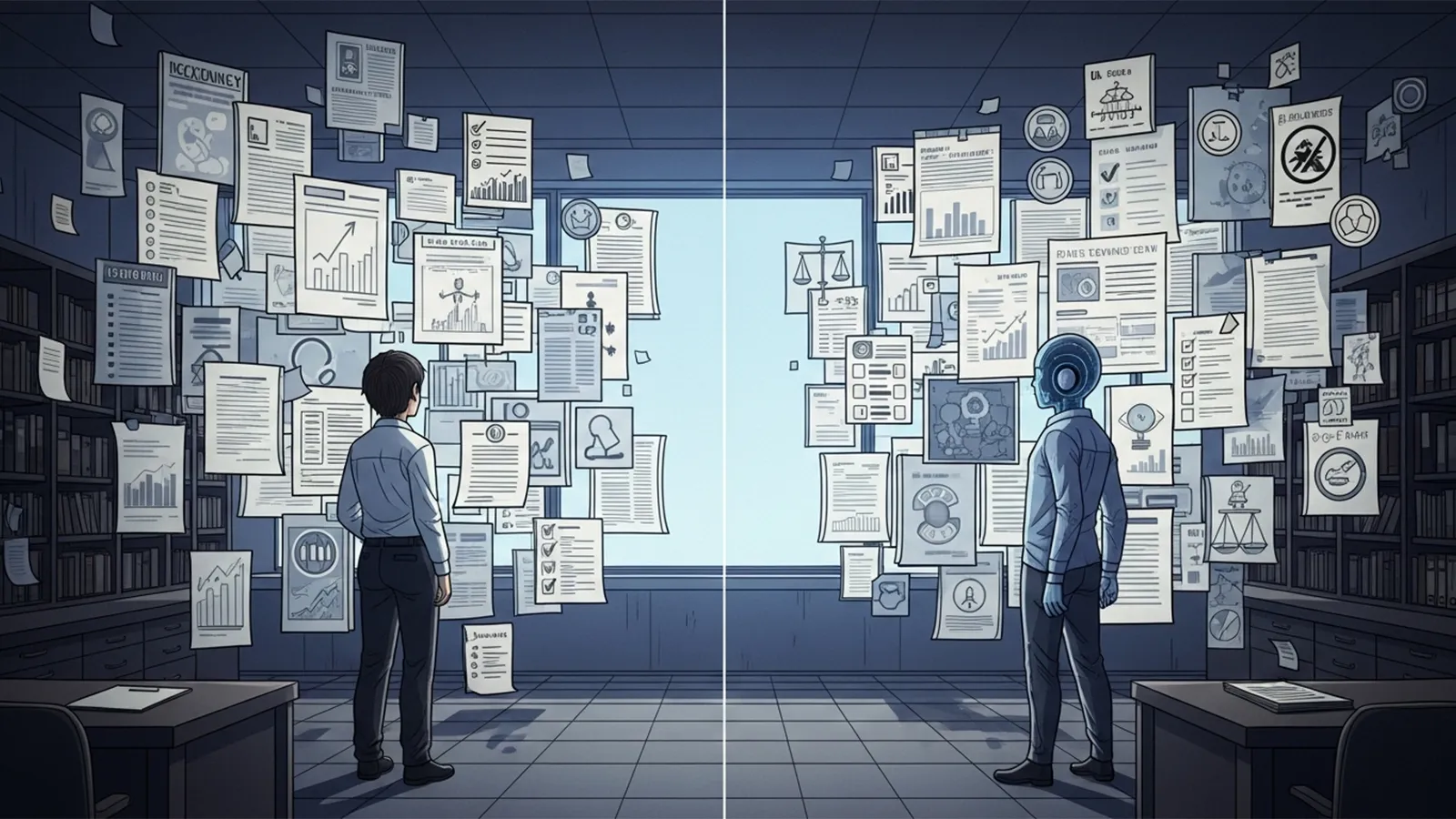

※(図:セキュリティAIの防御と誤検知の構造)

例えば、出張でいつもと違う国からログインした、新しいソフトウェアをインストールしたことでパソコンの動作が一時的に変化した、といった些細なきっかけでも、AIがそれを「リスク」と判断し、アカウントを停止したり、社内ネットワークへのアクセスを遮断したりする可能性があります。ECサイトであれば、誤検知によるアカウント停止は売上機会の損失に直結しますし、社内システムであれば業務そのものがストップしてしまうこともあり得ます。

問題を複雑にするのが、AIの「ブラックボックス化」です。ディープラーニングなどの高度な技術を用いたAIは、なぜその判断に至ったのか、その理由を人間が理解することが非常に困難です。「AIがそう判断したから」という説明では、利用者は納得できず、不安だけが残ります。本来は私たちを守るための「自動防御」が、いつしか私たちを締め出す「自動排除」の仕組みに変貌してしまう構造がここにあります。

3. 問題は技術か、それとも統治設計か

では、この問題の本質はどこにあるのでしょうか。それは、純粋にAIの技術的な完成度だけではないかもしれません。むしろ、そのAIを社会の中でどのように位置づけ、誰が責任を持って運用するのかという「統治設計」の部分にこそ核心があると言えます。

セキュリティAIを導入する際には、どの程度の挙動を「怪しい」と判断するかの閾値(しきいち)設定が重要です。閾値を低くすれば誤検知は減りますが、見逃しのリスクが高まります。逆に高くすれば見逃しは減るものの、誤検知が増えるというトレードオフの関係にあります。このバランスを、事業の特性やユーザーへの影響を考慮しながら誰がどう決めるのかが、第一のポイントです。

次に、運用責任の問題があります。もし誤検知で利用者が不利益を被った場合、その責任は誰にあるのでしょうか。AIを開発したベンダーか、それを導入した企業か。「AIが自動で判断したことです」という言葉は、往々にして責任の所在を不明瞭にします。異議申し立てを受け付ける窓口や、再審査のプロセスをどう設計するかは、AI社会の信頼性を左右する重要な要素です。

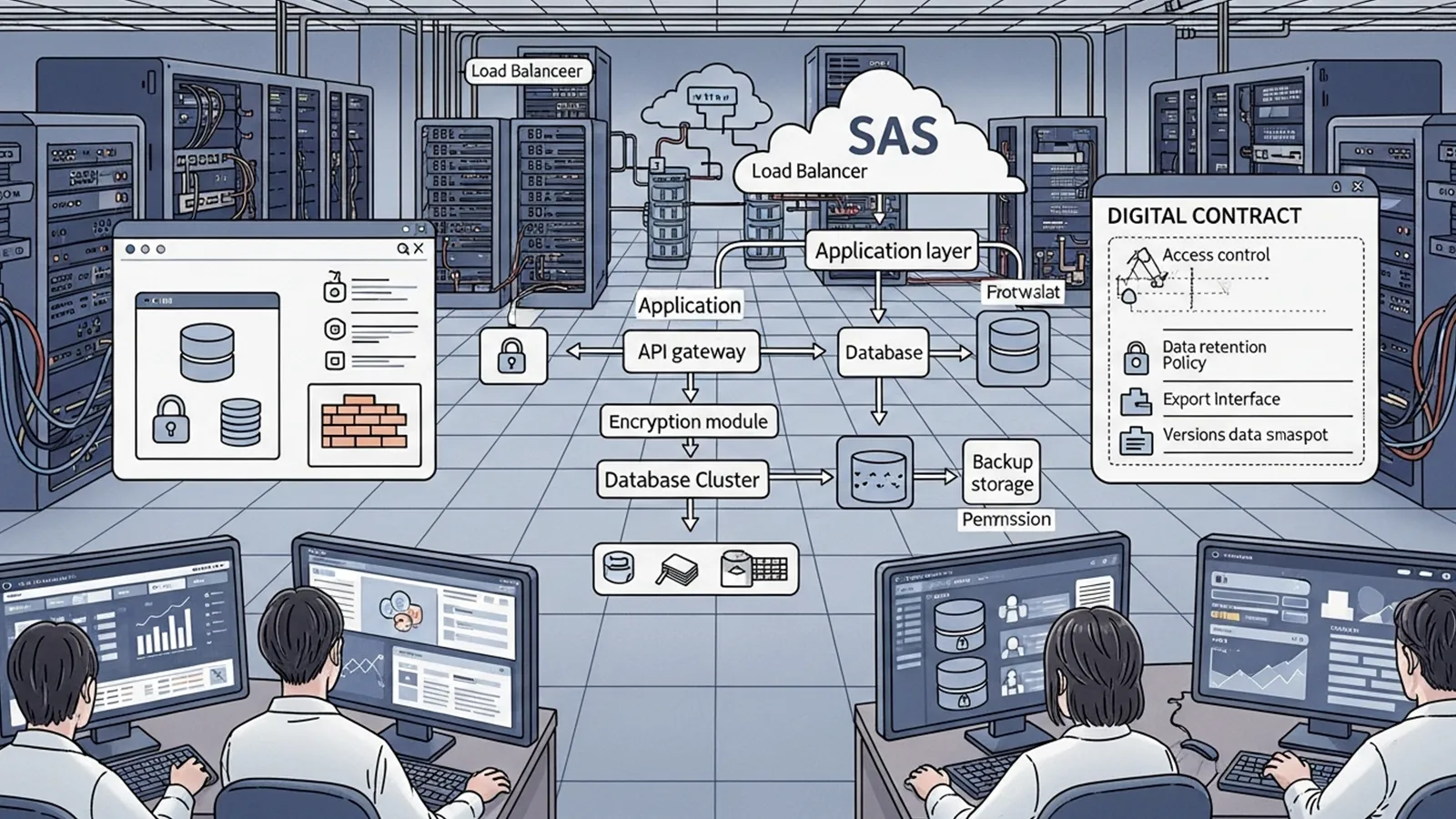

※(図:自動判断と責任主体の関係図)

この問題は、国家レベルの重要インフラか、民間企業のサービスか、SNSのようなプラットフォームかによっても、その重みや求められる対応は変わってきます。重要なのは、セキュリティAIを単なる「便利な道具」と見なすのではなく、社会のルールや人間の判断とどう接続するかという「設計思想」の問題として捉えることです。

4. まとめ

セキュリティAIは、高度化するサイバー攻撃から私たちを守る「防御装置」として、すでに欠かせない存在になりつつあります。しかし同時に、その判断ミスが私たちの生活や活動を「誤って排除するリスク」も内包しています。

この二面性を踏まえると、私たちに問われているのは「AIにセキュリティを任せるか、任せないか」という二者択一ではありません。そうではなく、「AIに何をどこまで任せ、その判断に問題があったときに、どうやって責任を取り、救済の道を用意するのか」という、より複層的な問いです。

過度にAIを信頼することも、過度に恐れることもせず、その仕組みと社会の関わり方について、引き続き考えていくことが大切なのかもしれません。

【テーマ】

セキュリティAIは「防御装置」なのか、それとも「誤検知リスクを内包する自動判断システム」なのか。

AIによるセキュリティ対策の進化と、その副作用としての誤検知・排除・ブラックボックス化の問題について、構造的に整理・考察してください。

【目的】

– セキュリティAIを「万能の防御」または「危険な監視装置」と単純化せず、両面性を整理する

– 技術論だけでなく、運用・責任・統治設計の観点を提示する

– 読者が「AIに任せることの意味」を自分で考えるための視点を提供する

【読者像】

– 一般社会人(20〜50代)

– ITやAIに詳しくはないが、日常的にデジタルサービスを利用している層

– 企業の情報セキュリティやアカウント凍結、誤検知に関心を持つ人

– AIによる自動判断に漠然とした不安や期待を抱いている人

【記事構成】

1. 導入(問題提起)

– サイバー攻撃の高度化とAI活用の現状を簡潔に提示する

– 「AIが守ってくれる」という期待と、「AIに誤って排除されるかもしれない」という不安を提示する

– なぜセキュリティAIが単なる技術問題ではないのかを示す

2. 防御としてのセキュリティAI

– 従来型セキュリティとの違い(シグネチャ型と行動分析型など)を簡潔に整理する

– 未知の攻撃や大規模データ処理への対応力を説明する

– 攻撃側もAIを使うという構造的対抗関係に触れる

– 防御インフラとしての必要性を冷静に整理する

3. 誤検知と排除のリスク

– 誤検知(False Positive)の概念を簡潔に説明する

– 正常なユーザーや業務が遮断される可能性を整理する

– ブラックボックス化や説明困難性の問題に触れる

– 「自動防御」が「自動排除」に変わる構造を説明する

4. 問題は技術か、それとも統治設計か

– 閾値設定・運用責任・異議申し立て制度の重要性を整理する

– 「AIが判断した」という言葉が責任を曖昧にする構造を指摘する

– 国家レベル、企業レベル、プラットフォームレベルの違いに簡潔に触れる

– セキュリティAIをどう位置づけるかは設計思想次第であることを示す

5. まとめ

– セキュリティAIは防御でもあり、リスクでもあるという二面性を再確認する

– 問題は「使うか使わないか」ではなく「どう設計し、どう責任を持つか」であることを提示する

– 過度に楽観・悲観せず、読者が自分なりに考える余白を残して締めくくる

【文体・トーン】

– です・ます調

– 煽情的・断定的にならず、冷静で構造的

– 専門用語は使用してよいが、必ず簡潔な補足説明を入れる

– 「恐怖を煽る記事」ではなく、「考える材料を提供する記事」とする

【執筆スタンス】

– 本記事は、正解や結論を断定するものではなく、

複数の要因や構造を整理したうえでの「考察」として執筆する

– 特定の立場・価値観を押し付けず、

読者が自分で判断するための材料を提示することを重視する

【出力形式】

– Markdown形式で出力する

– 小見出し(###)を多めに使用する

– 文字数は2000〜2500字を目安とする

– 記事末尾に「タイトル案」を3つ提示する

【タイトル案に関する重要な指示(厳守)】

– タイトル案は必ず「主タイトルのみ」を出力すること

– サブタイトル・説明文・補足文は一切付けないこと

– 記号(―、──、—、:、| 等)による分割は禁止

– タイトルは1文構成とし、文を分割しないこと

– 説明的・総括的・煽情的な表現は禁止

– 「問い」の形を基本とし、読者に思考の余白を残すこと

– 文字数は25〜35文字程度を目安とする

– 抽象語のみで終わらず、問いの対象が分かる表現を必ず含めること

– 参考タイトルと同一、または類似度の高い表現は使用しないこと

– 条件を満たさないタイトルは出力しないこと

【補足指示】

– 構造整理や概念整理が有効な箇所では、以下のようなコメントを挿入してよい

※(図:セキュリティAIの防御と誤検知の構造)

※(図:自動判断と責任主体の関係図)

【参考タイトル(※構造参考のみ/出力・言い換え・再利用は禁止)】

「3年後、あなたの仕事は残っているか?」

【バージョン情報の出力】

記事本文・タイトル案のあとに、必ず以下の形式で

「AIバージョン情報」を追記してください。

(不明な項目は「不明」と記載すること)

—

AIバージョン情報

– ベンダー:

– モデル名:

– モデルバージョン:

– 回答日時:

~自動防御がもたらす光と影を構造的に整理する~

#### 1. 導入(問題提起)

フィッシング詐欺やランサムウェアなど、サイバー攻撃の手口は年々巧妙化・複雑化しています。こうした脅威に対抗するため、多くの企業やサービスでAI(人工知能)を活用したセキュリティ対策の導入が進んでいます。「AIが24時間体制で見張っていてくれる」「人間には見つけられない怪しい動きも瞬時に察知する」――そんな言葉に、私たちは大きな期待を寄せてしまいます。

しかしその一方で、こんな不安を感じたことはないでしょうか。SNSのアカウントが突然、理由もわからないまま凍結された。オンラインバンキングの取引が「不正の疑い」ではじかれてしまった。これらは、セキュリティAIが引き起こす「誤検知」の典型的な例です。AIは私たちを守る「防御装置」であると同時に、時に誤った判断で私たちを締め出す「リスク」でもあるのです。本記事では、セキュリティAIの持つこの二面性について、技術的な側面だけでなく、その運用や社会との関わり方も含めて構造的に整理していきます。

#### 2. 防御としてのセキュリティAI

従来のセキュリティ対策の主流は「シグネチャ型」と呼ばれる手法でした。これは、既知のウイルスや攻撃パターンを辞書のように登録しておき、一致するものを見つけたらブロックするという方法です。しかし、次々と姿を変える未知の攻撃には対応が難しく、後手に回りがちでした。

これに対し、セキュリティAIの強みは「行動分析型」のアプローチにあります。AIは過去の膨大な通信データやユーザーの行動パターンを学習し、「いつもと違う挙動」を検知します。たとえば、普段は日本国内からしかアクセスしないユーザーが、突如海外から深夜に大量のデータをダウンロードしようとすれば、AIはそれをリスクと判断します。膨大なログをリアルタイムで分析し、人間には見つけられないような巧妙な攻撃の兆候を捉える能力は、もはや現代のセキュリティに欠かせないものとなっています。

さらに、攻撃者側もAIを活用するようになっています。AI同士のいたちごっこが繰り広げられる中で、防御側もAIによる自動化・高速化された対応は、もはや必須のインフラと言えるでしょう。

#### 3. 誤検知と排除のリスク

しかし、この「行動分析」には大きな課題もあります。それが「誤検知(False Positive)」、つまり実際には問題がない正常な行動を、誤って攻撃や不正と判断してしまうことです。

※(図:セキュリティAIの防御と誤検知の構造)

例えば、出張でいつもと違う国からログインした、新しいソフトウェアをインストールしたことでパソコンの動作が一時的に変化した、といった些細なきっかけでも、AIがそれを「リスク」と判断し、アカウントを停止したり、社内ネットワークへのアクセスを遮断したりする可能性があります。ECサイトであれば、誤検知によるアカウント停止は売上機会の損失に直結しますし、社内システムであれば業務そのものがストップしてしまうこともあり得ます。

問題を複雑にするのが、AIの「ブラックボックス化」です。ディープラーニングなどの高度な技術を用いたAIは、なぜその判断に至ったのか、その理由を人間が理解することが非常に困難です。「AIがそう判断したから」という説明では、利用者は納得できず、不安だけが残ります。本来は私たちを守るための「自動防御」が、いつしか私たちを締め出す「自動排除」の仕組みに変貌してしまう構造がここにあります。

#### 4. 問題は技術か、それとも統治設計か

では、この問題の本質はどこにあるのでしょうか。それは、純粋にAIの技術的な完成度だけではないかもしれません。むしろ、そのAIを社会の中でどのように位置づけ、誰が責任を持って運用するのかという「統治設計」の部分にこそ核心があると言えます。

セキュリティAIを導入する際には、どの程度の挙動を「怪しい」と判断するかの閾値(しきいち)設定が重要です。閾値を低くすれば誤検知は減りますが、見逃しのリスクが高まります。逆に高くすれば見逃しは減るものの、誤検知が増えるというトレードオフの関係にあります。このバランスを、事業の特性やユーザーへの影響を考慮しながら誰がどう決めるのかが、第一のポイントです。

次に、運用責任の問題があります。もし誤検知で利用者が不利益を被った場合、その責任は誰にあるのでしょうか。AIを開発したベンダーか、それを導入した企業か。「AIが自動で判断したことです」という言葉は、往々にして責任の所在を不明瞭にします。異議申し立てを受け付ける窓口や、再審査のプロセスをどう設計するかは、AI社会の信頼性を左右する重要な要素です。

※(図:自動判断と責任主体の関係図)

この問題は、国家レベルの重要インフラか、民間企業のサービスか、SNSのようなプラットフォームかによっても、その重みや求められる対応は変わってきます。重要なのは、セキュリティAIを単なる「便利な道具」と見なすのではなく、社会のルールや人間の判断とどう接続するかという「設計思想」の問題として捉えることです。

#### 5. まとめ

セキュリティAIは、高度化するサイバー攻撃から私たちを守る「防御装置」として、すでに欠かせない存在になりつつあります。しかし同時に、その判断ミスが私たちの生活や活動を「誤って排除するリスク」も内包しています。

この二面性を踏まえると、私たちに問われているのは「AIにセキュリティを任せるか、任せないか」という二者択一ではありません。そうではなく、「AIに何をどこまで任せ、その判断に問題があったときに、どうやって責任を取り、救済の道を用意するのか」という、より複層的な問いです。

過度にAIを信頼することも、過度に恐れることもせず、その仕組みと社会の関わり方について、引き続き考えていくことが大切なのかもしれません。

—

**タイトル案**

* AIは守るか、排除するか

* セキュリティAIは誰のために動くのか

* 自動判断は誰に責任を負わせるのか

—

AIバージョン情報

– ベンダー: DeepSeek

– モデル名: DeepSeek (最新版)

– モデルバージョン: 不明

– 回答日時: 2026年2月24日

本サイトの編集方針については「編集方針・AI利用ポリシー」をご覧ください。

※ 編集注(MANA)

本稿は「守護神」「誤審する審判」という比喩を用い、セキュリティAIの二面性を対比的に描いています。技術的機能の説明に加え、閾値設定や責任の所在といった統治設計へと論点を移している点が特徴です。AIそのものよりも、運用の思想を問う構図として読むことができます。