企業のWebサイトや営業資料を眺めていると、「ISO27001認証取得」「SOC2 Type II準拠」といった記載を目にする機会が増えています。特にSaaSやクラウドサービスを提供する企業では、サービス紹介ページの冒頭にセキュリティ認証のバッジが並ぶことも珍しくありません。こうした認証取得の動きは、ここ数年で明らかに加速しています。では、その認証は何を意味しているのでしょうか。「この企業は安全だ」という証明なのか、それとも別の意味合いが混在しているのか。本記事では、情報セキュリティ認証を「安全の証明」として単純に読むのではなく、制度・企業行動・市場構造という三つの視点から整理してみます。

情報セキュリティ認証の制度的目的

認証が測るのは「安全」ではなく「管理体制」

ISO27001は、国際標準化機構(ISO)が策定した情報セキュリティマネジメントシステム(ISMS)の国際規格です。SOC2は、米国公認会計士協会(AICPA)が定めた、サービス組織のセキュリティや可用性などを評価する報告基準です。

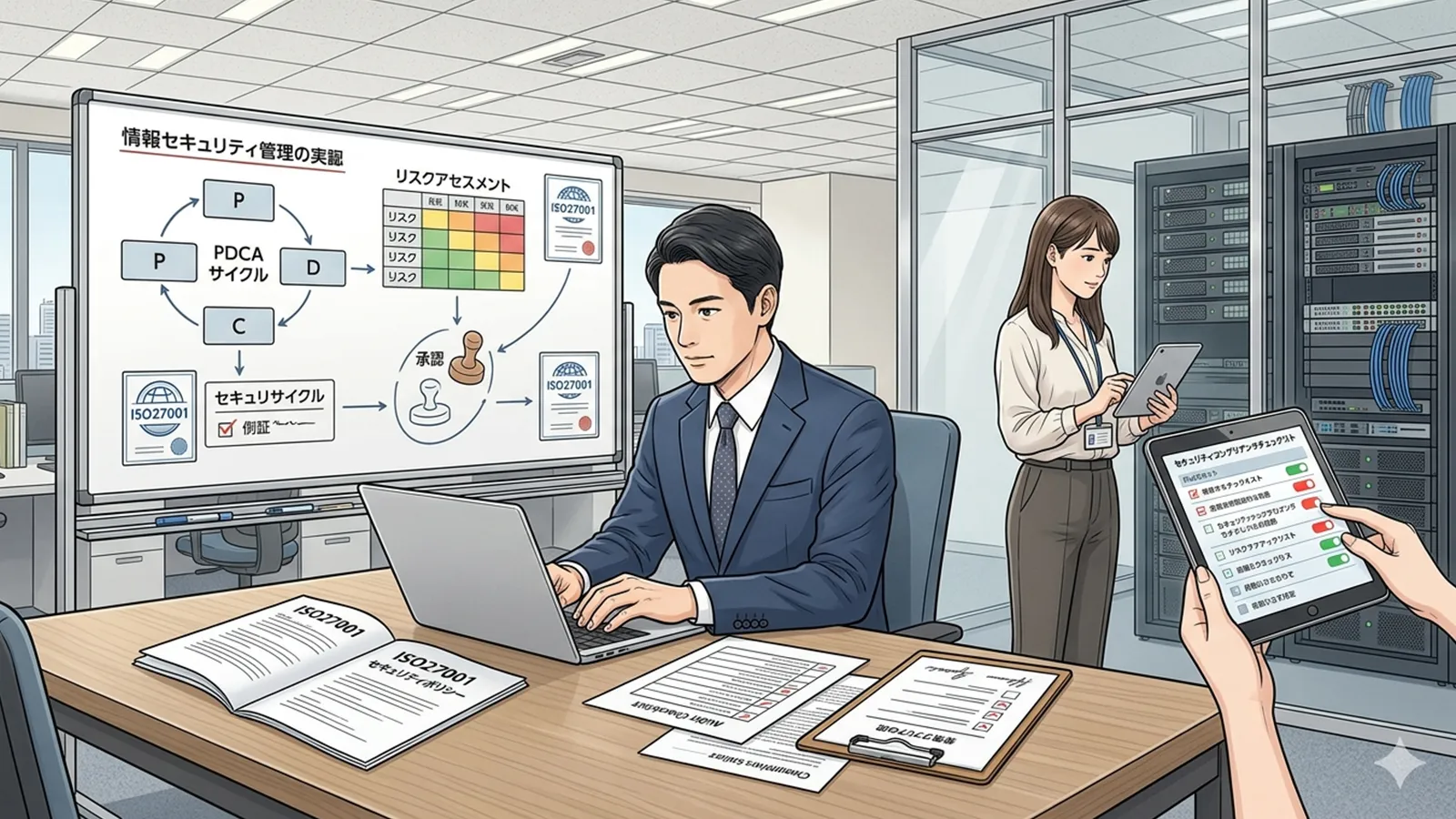

これらの認証に共通する思想は、「情報資産をどのように管理するか」という体制の存在を確認することにあります。具体的には、リスクアセスメント(どのようなリスクが存在するかを洗い出し評価するプロセス)、情報資産管理(どの情報が、誰によって、どのように扱われているかの把握)、内部統制(不正や誤りを防ぐための組織的な仕組み)といった要素が審査対象となります。

「安全そのもの」とは何が違うのか

ここで注意が必要なのは、認証取得が「インシデントが起きない」ことを保証するものではないという点です。認証はあくまで、「適切な管理体制が存在し、それが一定の基準を満たしている」という事実を第三者機関が確認した記録です。体制が整っていても、想定外の攻撃や内部の運用ミスによって情報漏洩が発生することはあり得ます。

つまり認証制度は、「安全を証明する仕組み」というより、「管理の仕組みが存在することを可視化する制度」として設計されています。

認証が市場参入条件として機能する理由

取引の「前提条件」になりつつある認証

近年、特にBtoB(企業間取引)の領域において、情報セキュリティ認証は取引開始の前提条件として機能するケースが増えています。大手企業がベンダーやSaaSツールを選定する際に、セキュリティ審査の一環として「ISO27001取得の有無」を確認するフローを設けている例は少なくありません。

公共調達や金融・医療・インフラ関連の領域では、こうした要件が明文化されていることもあります。クラウドサービスや、機密性の高いデータを扱うSaaSが特に審査されやすい背景には、データの預け先に対するリスク管理の意識が高まっていることがあります。

なぜ企業は認証取得企業を優遇するのか

発注側の企業が認証取得を重視する理由は、純粋なセキュリティへの関心だけではありません。「認証取得済みのベンダーを選んだ」という事実は、万が一インシデントが発生した際の責任所在の明確化にも寄与します。つまり、認証の確認は調達側のリスク管理行動でもあります。

こうした構造の中で、認証は「信頼の証」であると同時に、「責任の分散装置」としても機能しているとも言えるでしょう。

認証制度が市場構造に与える影響

認証取得にかかるコストと運用負担

ISO27001の認証取得には、審査機関への申請費用だけでなく、社内体制の整備、文書管理の仕組み構築、継続的な内部監査の実施など、相応のリソースが必要です。大企業であれば専任チームを設けることも可能ですが、スタートアップや中小規模の企業にとっては、人員・費用ともに無視できない負担となります。

また認証は一度取得すれば終わりではなく、定期的なサーベイランス審査(継続的な維持審査)が必要です。運用を継続するための組織的なコストが発生し続ける点も、導入を検討する企業にとっては重要な判断材料となります。

認証が参入障壁になる可能性

認証取得が実質的な市場参入条件となる領域では、認証を持てる企業と持てない企業の間で、取引機会に差が生じる可能性があります。これはセキュリティ意識の底上げという観点からは合理的な側面もある一方で、資本力や組織規模によって市場へのアクセス格差が生まれるという構造的な問題を内包しています。

形式化するリスク

もう一つ考慮すべき点は、認証取得が「目的化」するリスクです。本来は情報セキュリティの実態を改善するための仕組みであるはずの認証が、書類整備や審査対応に最適化された形式的な運用になってしまうケースがあります。審査をクリアすることと、実際のセキュリティレベルを高めることは、必ずしも一致しないという指摘は、制度運用の現場でも聞かれます。

まとめ:二つの役割の間で

情報セキュリティ認証は、少なくとも二つの異なる役割を同時に担っています。一つは、情報管理体制の質を可視化し、組織のセキュリティを改善する「制度的な仕組み」としての役割。もう一つは、市場取引における信頼の基準として機能し、参入条件を形成する「市場の仕組み」としての役割です。

この二つは相互に補完し合う面もありますが、時に緊張関係を生む面もあります。認証を「安全の証明」として一義的に読むことも、「参入のためのコスト」として割り切ることも、どちらも制度の一側面しか捉えていない可能性があります。

認証の意味を問い直すことは、情報セキュリティそのものの意味を問い直すことにもつながります。自社にとってその認証が何を意味するのか、取引相手にとって何を意味するのか。そうした問いを持ち続けることが、制度を形骸化させないための第一歩かもしれません。

【テーマ】

情報セキュリティ認証(ISO27001、SOC2、各種セキュリティ認証など)は、

「企業の安全性を証明する制度」なのか、

それとも「企業が市場に参加するための条件」なのか。

情報セキュリティ認証の役割を、

制度・企業行動・市場構造という視点から整理・考察してください。

【目的】

– 情報セキュリティ認証を「安全の証明」として単純に理解するのではなく、社会制度としての役割を整理する

– なぜ多くの企業が認証取得を求められるのか、その構造を理解する

– セキュリティ認証が企業活動や市場構造にどのような影響を与えているのかを読み解く

【読者像】

– IT企業・SaaS企業の関係者

– セキュリティ認証の取得を検討している企業

– 情報セキュリティや企業統治に関心のあるビジネスパーソン

– セキュリティ制度の仕組みを理解したい一般読者

【記事構成】

1. 導入(問題提起)

– 多くの企業が情報セキュリティ認証を取得している現状を提示する

– 企業のWebサイトや営業資料で「ISO取得」などが強調される背景を説明する

– しかし、その認証は本当に「安全」を意味するのかという問いを提示する

2. 情報セキュリティ認証の制度的目的

– ISO27001などの認証制度がどのような思想で作られたのかを整理する

– リスク管理、情報資産管理、内部統制などの概念を簡潔に説明する

– 認証が「安全そのもの」ではなく「管理体制の存在」を確認する制度である点を説明する

3. 認証が市場参入条件として機能する理由

– 多くの企業取引で「ISO取得」が前提条件になるケースを説明する

– SaaS、クラウド、ITサービスなどで認証が重視される背景を整理する

– 企業が認証を重視する理由として、責任回避やリスク管理の観点を説明する

4. 認証制度が市場構造に与える影響

– 認証取得のコストや運用負担について触れる

– 認証が企業規模や市場参入のハードルに影響する可能性を整理する

– 認証が信頼の指標になる一方で、形式化するリスクについても言及する

5. まとめ

– 情報セキュリティ認証は「安全証明」と「市場参入条件」の両面を持つ制度である可能性を整理する

– 制度の役割を単純化せず、複数の視点から理解する重要性を提示する

– 読者がセキュリティ認証の意味を自分なりに考える余地を残して締めくくる

【文体・トーン】

– です・ます調

– 煽情的・断定的にならず、冷静で構造的

– 専門用語は使用してよいが、必ず簡潔な補足説明を入れる

– 「不安を煽る記事」ではなく、「考える材料を提供する記事」とする

【執筆スタンス】

– 本記事は、正解や結論を断定するものではなく、

複数の要因や構造を整理したうえでの「考察」として執筆する

– 特定の立場・価値観を押し付けず、

読者が自分で判断するための材料を提示することを重視する

【出力形式】

– Markdown形式で出力する

– 小見出し(###)を多めに使用する

– 文字数は2000〜2500字を目安とする

– 記事末尾に「タイトル案」を3つ提示する

【タイトル案に関する重要な指示(厳守)】

– タイトル案は必ず「主タイトルのみ」を出力すること

– サブタイトル・説明文・補足文は一切付けないこと

– 記号(―、──、—、:、| 等)による分割は禁止

– タイトルは1文構成とし、文を分割しないこと

– 説明的・総括的・煽情的な表現は禁止

– 「問い」の形を基本とし、読者に思考の余白を残すこと

– 文字数は25〜35文字程度を目安とする

– 抽象語のみで終わらず、問いの対象が分かる表現を必ず含めること

– 参考タイトルと同一、または類似度の高い表現は使用しないこと

– 条件を満たさないタイトルは出力しないこと

【補足指示】

– 構造整理や概念整理が有効な箇所では、以下のようなコメントを挿入してよい

※(図:情報セキュリティ認証の制度構造)

※(図:認証と市場参入の関係イメージ)

【参考タイトル(※構造参考のみ/出力・言い換え・再利用は禁止)】

「情報セキュリティ認証は本当に安全を証明しているのか?」

【バージョン情報の出力】

記事本文・タイトル案のあとに、必ず以下の形式で

「AIバージョン情報」を追記してください。

(不明な項目は「不明」と記載すること)

—

AIバージョン情報

– ベンダー:

– モデル名:

– モデルバージョン:

– 回答日時:

## 導入:「ISO取得済み」という言葉の重さ

企業のWebサイトや営業資料を眺めていると、「ISO27001認証取得」「SOC2 Type II準拠」といった記載を目にする機会が増えています。特にSaaSやクラウドサービスを提供する企業では、サービス紹介ページの冒頭にセキュリティ認証のバッジが並ぶことも珍しくありません。

こうした認証取得の動きは、ここ数年で明らかに加速しています。では、その認証は何を意味しているのでしょうか。「この企業は安全だ」という証明なのか、それとも別の意味合いが混在しているのか。本記事では、情報セキュリティ認証を「安全の証明」として単純に読むのではなく、制度・企業行動・市場構造という三つの視点から整理してみます。

—

## 情報セキュリティ認証の制度的目的

### 認証が測るのは「安全」ではなく「管理体制」

ISO27001は、国際標準化機構(ISO)が策定した情報セキュリティマネジメントシステム(ISMS)の国際規格です。SOC2は、米国公認会計士協会(AICPA)が定めた、サービス組織のセキュリティや可用性などを評価する報告基準です。

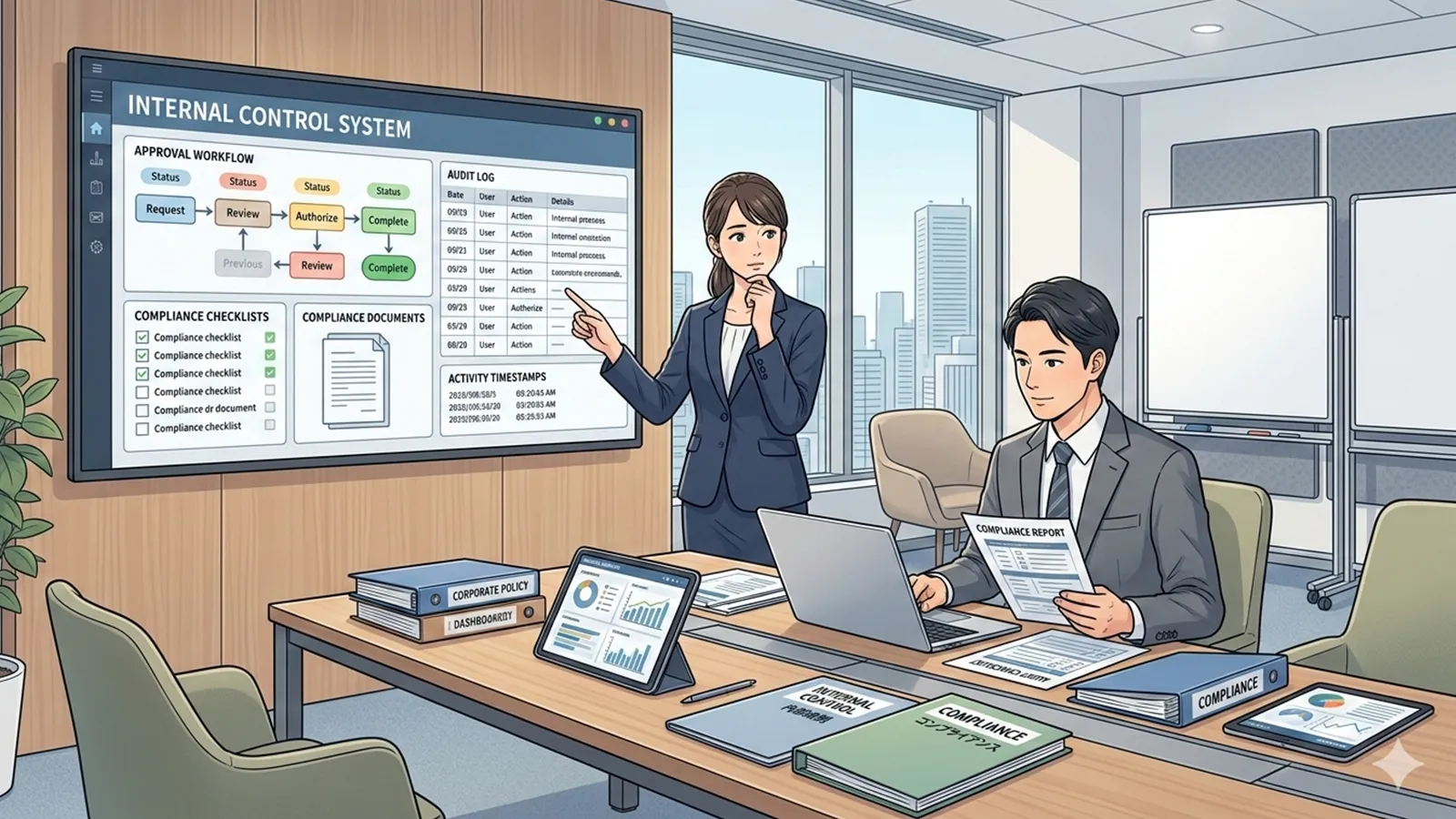

これらの認証に共通する思想は、「情報資産をどのように管理するか」という体制の存在を確認することにあります。具体的には、リスクアセスメント(どのようなリスクが存在するかを洗い出し評価するプロセス)、情報資産管理(どの情報が、誰によって、どのように扱われているかの把握)、内部統制(不正や誤りを防ぐための組織的な仕組み)といった要素が審査対象となります。

### 「安全そのもの」とは何が違うのか

ここで注意が必要なのは、認証取得が「インシデントが起きない」ことを保証するものではないという点です。認証はあくまで、「適切な管理体制が存在し、それが一定の基準を満たしている」という事実を第三者機関が確認した記録です。体制が整っていても、想定外の攻撃や内部の運用ミスによって情報漏洩が発生することはあり得ます。

つまり認証制度は、「安全を証明する仕組み」というより、「管理の仕組みが存在することを可視化する制度」として設計されています。

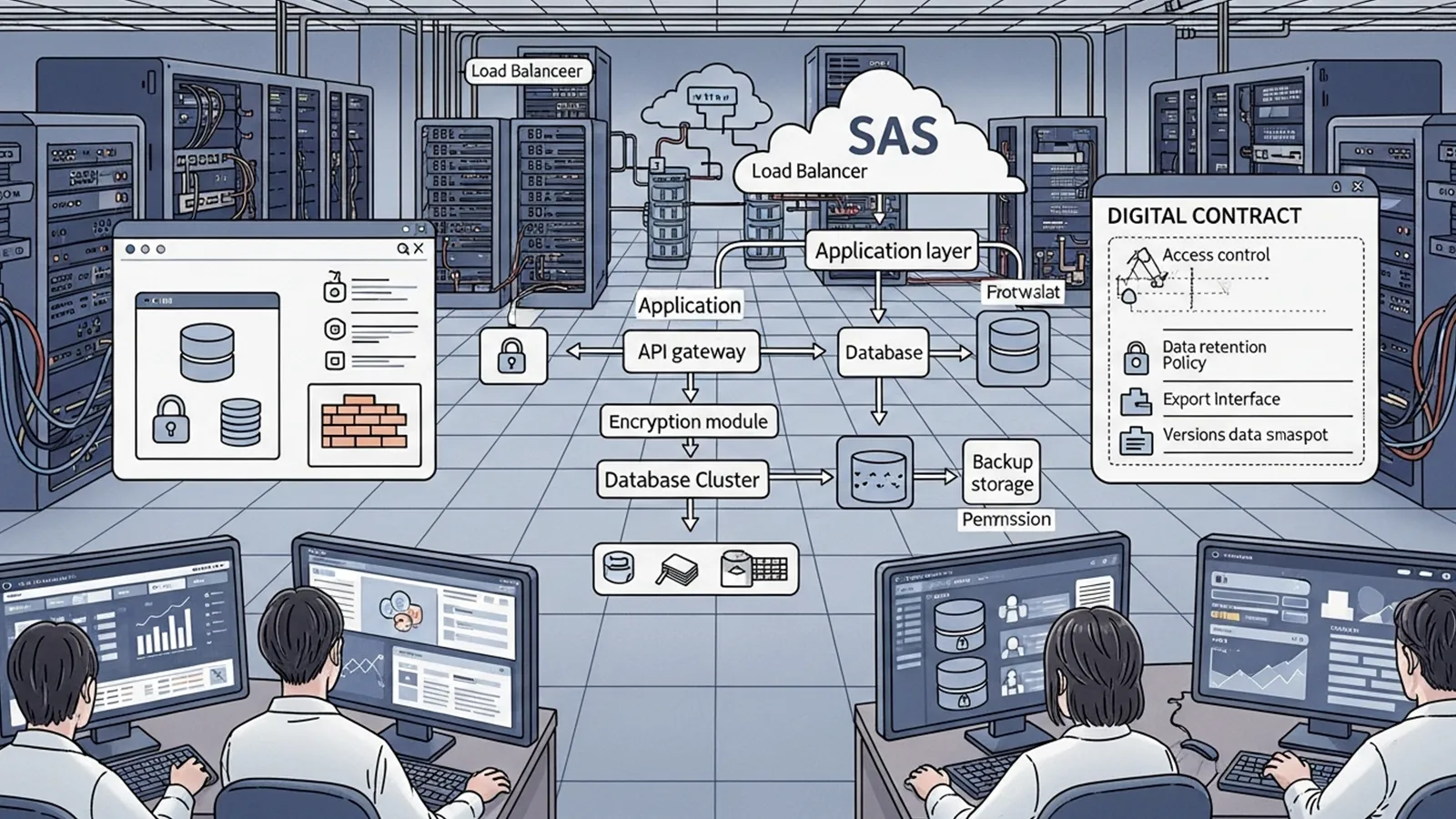

※(図:情報セキュリティ認証の制度構造)

—

## 認証が市場参入条件として機能する理由

### 取引の「前提条件」になりつつある認証

近年、特にBtoB(企業間取引)の領域において、情報セキュリティ認証は取引開始の前提条件として機能するケースが増えています。大手企業がベンダーやSaaSツールを選定する際に、セキュリティ審査の一環として「ISO27001取得の有無」を確認するフローを設けている例は少なくありません。

公共調達や金融・医療・インフラ関連の領域では、こうした要件が明文化されていることもあります。クラウドサービスや、機密性の高いデータを扱うSaaSが特に審査されやすい背景には、データの預け先に対するリスク管理の意識が高まっていることがあります。

### なぜ企業は認証取得企業を優遇するのか

発注側の企業が認証取得を重視する理由は、純粋なセキュリティへの関心だけではありません。「認証取得済みのベンダーを選んだ」という事実は、万が一インシデントが発生した際の責任所在の明確化にも寄与します。つまり、認証の確認は調達側のリスク管理行動でもあります。

こうした構造の中で、認証は「信頼の証」であると同時に、「責任の分散装置」としても機能しているとも言えるでしょう。

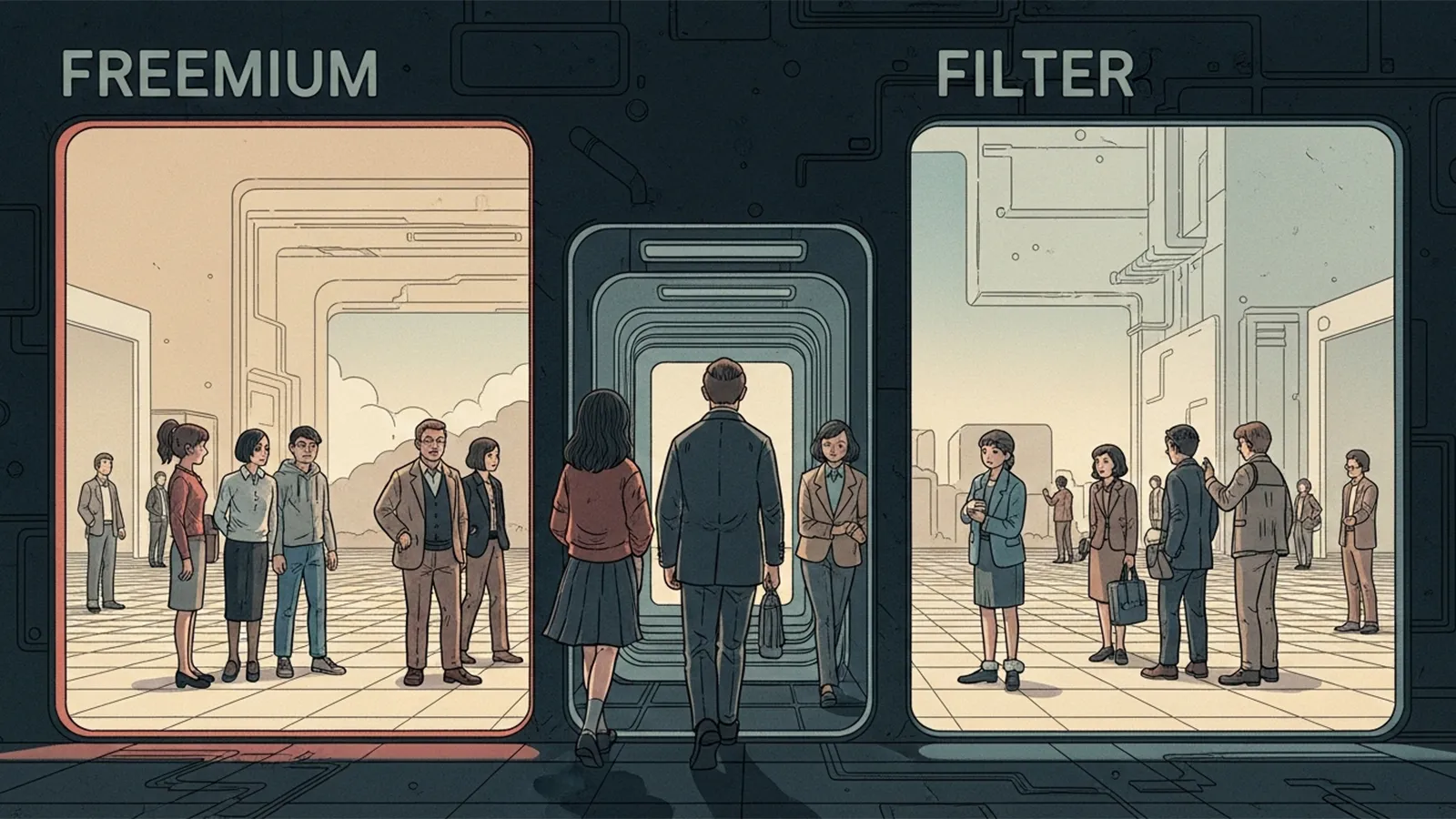

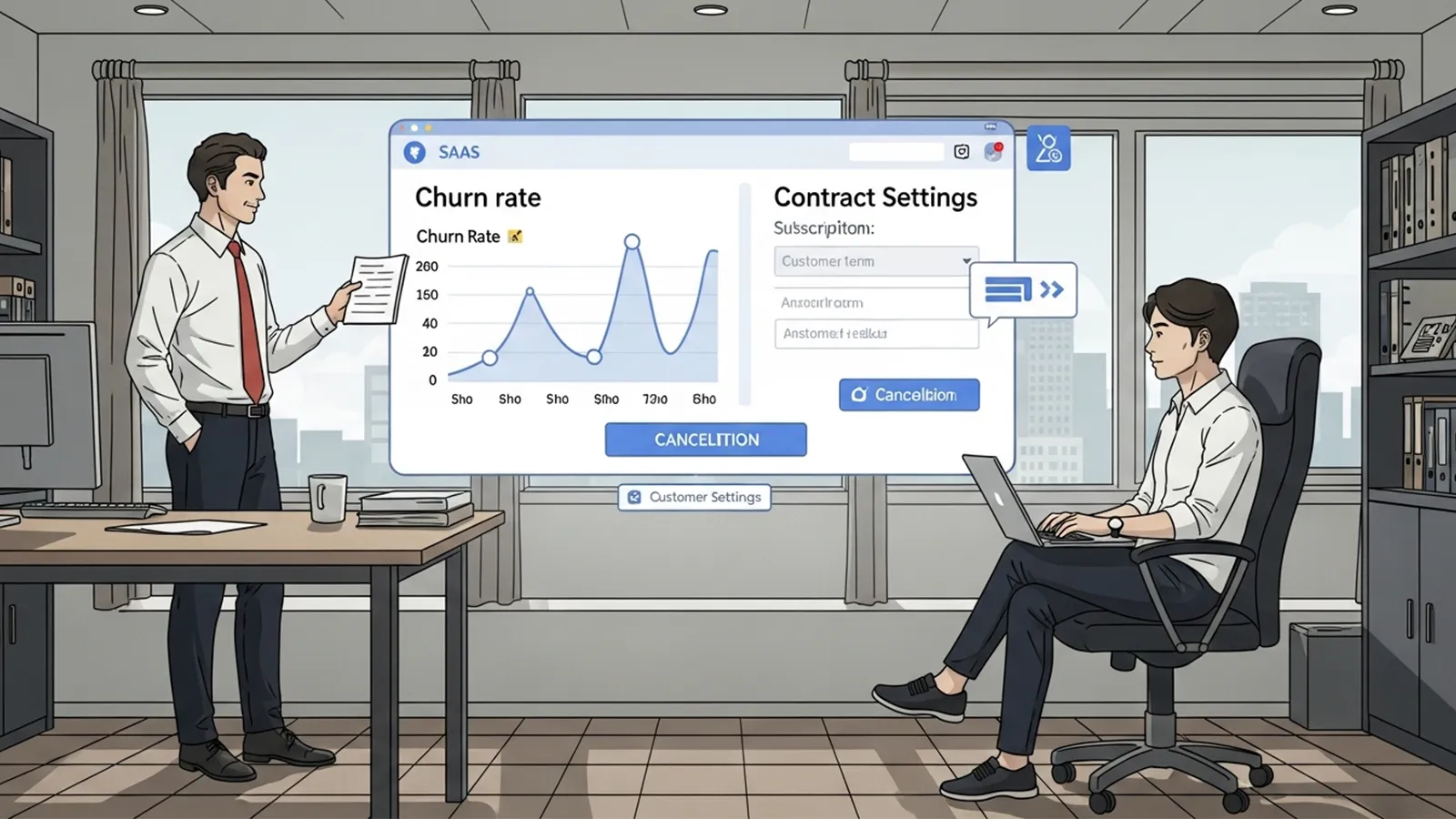

※(図:認証と市場参入の関係イメージ)

—

## 認証制度が市場構造に与える影響

### 認証取得にかかるコストと運用負担

ISO27001の認証取得には、審査機関への申請費用だけでなく、社内体制の整備、文書管理の仕組み構築、継続的な内部監査の実施など、相応のリソースが必要です。大企業であれば専任チームを設けることも可能ですが、スタートアップや中小規模の企業にとっては、人員・費用ともに無視できない負担となります。

また認証は一度取得すれば終わりではなく、定期的なサーベイランス審査(継続的な維持審査)が必要です。運用を継続するための組織的なコストが発生し続ける点も、導入を検討する企業にとっては重要な判断材料となります。

### 認証が参入障壁になる可能性

認証取得が実質的な市場参入条件となる領域では、認証を持てる企業と持てない企業の間で、取引機会に差が生じる可能性があります。これはセキュリティ意識の底上げという観点からは合理的な側面もある一方で、資本力や組織規模によって市場へのアクセス格差が生まれるという構造的な問題を内包しています。

### 形式化するリスク

もう一つ考慮すべき点は、認証取得が「目的化」するリスクです。本来は情報セキュリティの実態を改善するための仕組みであるはずの認証が、書類整備や審査対応に最適化された形式的な運用になってしまうケースがあります。審査をクリアすることと、実際のセキュリティレベルを高めることは、必ずしも一致しないという指摘は、制度運用の現場でも聞かれます。

—

## まとめ:二つの役割の間で

情報セキュリティ認証は、少なくとも二つの異なる役割を同時に担っています。一つは、情報管理体制の質を可視化し、組織のセキュリティを改善する「制度的な仕組み」としての役割。もう一つは、市場取引における信頼の基準として機能し、参入条件を形成する「市場の仕組み」としての役割です。

この二つは相互に補完し合う面もありますが、時に緊張関係を生む面もあります。認証を「安全の証明」として一義的に読むことも、「参入のためのコスト」として割り切ることも、どちらも制度の一側面しか捉えていない可能性があります。

認証の意味を問い直すことは、情報セキュリティそのものの意味を問い直すことにもつながります。自社にとってその認証が何を意味するのか、取引相手にとって何を意味するのか。そうした問いを持ち続けることが、制度を形骸化させないための第一歩かもしれません。

—

## タイトル案

1. 情報セキュリティ認証は誰のための制度として機能しているのか

2. ISO取得企業を優遇する市場の構造はどこから来ているのか

3. セキュリティ認証が参入条件になるとき何が変わるのか

—

AIバージョン情報

– ベンダー: Anthropic

– モデル名: Claude

– モデルバージョン: Claude Sonnet 4.6

– 回答日時: 2026年3月15日

本サイトの編集方針については「編集方針・AI利用ポリシー」をご覧ください。

※ 編集注(MANA)

このAIは、情報セキュリティ認証を「制度」と「市場」の二つの役割から整理しています。認証が管理体制の確認制度として設計されている点と、企業取引の条件として機能する現実の両面を並べて捉えている点が特徴です。制度目的と市場構造の関係に注目した読み方と言えるでしょう。